Представьте себе такую ситуацию. Вы запилили мегакрутую фичу на странице сайта и через месяц решили оценить её эффективность. Начинаете считать — и понимаете, что своим релизом вы сломали метрики на странице: случайно удалили код, отправляющий важные...

Подробнее

Статьи

Привет! Меня зовут Наташа, я руковожу разработкой бэкенда страницы yandex.ru. Сейчас у нас в команде больше двадцати человек, которые входят в отдельные группы разработки. Три года назад я впервые стала «тимлидом» маленькой группы из четырёх челове...

Подробнее

Большинство соревнований для программистов требуют максимально быстрого решения и реализации алгоритмических задач на любом из языков программирования. Среди мобильных разработчиков популярны хакатоны, но сегодня речь пойдет о контестах. Наиболее изв...

Подробнее

Как использовать UCM RemoteConnect — подключаем SIP телефоны за пределами корпоративной сети без VPN

Невозможно представить, как технологии изменили методы взаимодействия с окружающей нас электроникой. Перечень устройств, которыми мы можем управлять с помощью облачных интерфейсов, постоянно увеличивается и не сбавляет оборотов. Светильники, бытовая ...

Подробнее

Большинство корпораций умеют считать деньги — именно для этого они открывают штаб-квартиры в регионах с лояльной к бизнесу фискальной политикой. Кроме того, желание сэкономить приводит к разработке проектов по строительству дата-центров в странах ...

Подробнее

В России около 300 паблишеров, которые могут себе позволить не знать и не учитывать то, о чем написано в этой статье. И вряд ли вы один из них.О чем поговорим:1. Что происходит на рынке паблишеров и почему?2. ...

Подробнее

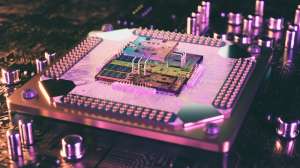

Квантовые компьютере на пороге. Алгоритм Шора может вывести из строя классическую криптографию. Что же это такое?

Подробнее

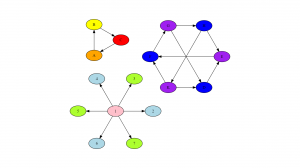

Теория графов - один из основных инструментов математики, который используется для представления множеств и связей между ними. Любая сфера науки, в том числе криптография, включает в себя анализ данных, поэтому модель имеет широкое практическое приме...

Подробнее

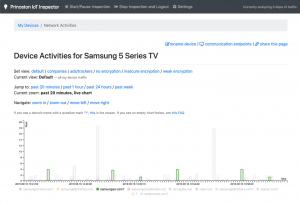

Сетевая активность телевизора в программе IoT Inspector. Скриншот: Geoffrey Fowler/The Washington Post

В 2019 году мы рассказывали, что умные телевизоры Samsung, LG, Vizio и TCL ежесекундно снимают «отпечатки» экрана и отправляют на сервер. Это ...

Подробнее

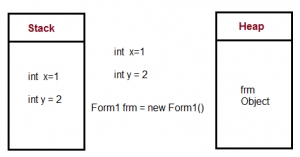

Неточности в коде могут стоить сотен мегабайт оперативной памяти и многих часов, потраченных впустую, только из-за того, что информация о типе переменной приходит в редактор спустя полминуты после наведения курсора. Если вы хотите перейти на TS, чита...

Подробнее

В современном мире, несомненно, ценится возможность быстро и просто получать большие объёмы информации. Каждый год ведутся разработки для создания удобных и компактных носителей для хранения, передачи и защиты тех или иных данных.В этой статье мы зат...

Подробнее

С прошлой статьи по DIY ленточным наушникам не прошло и года, как появились свежие результаты изысканий по этой теме. Сотни часов потраченного времени, десятки повторных сборок наушников и смена философии привели к тому, что под капотом накопилась кр...

Подробнее

Электронная почта один из самых используемых инструментов для обмена информацией, постановки и выполнения задач. Зачастую поступающие письма носят повторяющийся характер предоставления какой либо однотипной информации меняющейся с течением времени. К...

Подробнее

Как полагается, сначала отмазка: все совпадения случайны и ни одно животное не пострадало.

Больше 20 лет назад я попал в Финляндию. Случилось это почти как по приколу.

Жил я, переезжая из одного городка в другой, около Иркутска. В 90-е работы п...

Подробнее

Об управление памятью в iOS ходят много слухов, поэтому я собрал все самые интересные в интернете и попробовал их структурировать в один большой

Подробнее

Всем Привет, мне 22. я чуть больше полу года назад, понял, что хочу делать игры. Начал изучать C#, 3 месяца учил основы из книжки Шилдта, половину осилил с конспектами, потом решил, что учиться лучше на практике, а то очень страшно от неизвестности, ...

Подробнее

В [1, 2, 3] тексты (знаковые последовательности с повторами) с помощью матричных единиц, как образов слов, превращались (координатизировались) в алгебраические системы. Координатизация — необходимое условие алгебраизации любой предметной области...

Подробнее

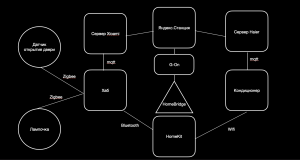

В свободное время (а иногда и в рабочее) я изучаю микроконтроллеры и собираю умный дом у себя в квартире, а так как по профессии я iOS-разработчик, то на умный дом я смотрю через призму iPhone и HomeKit. После сборки более-менее рабочего умного дома ...

Подробнее

На прошлой неделе прошла конференция по мобильной разработке Mobius 2021, на которой мы выступили с докладом про анализ данных в приложениях, а также предложили участникам поиграть в мем-квиз и Memology Game. Cуть последней — найти связь между м...

Подробнее

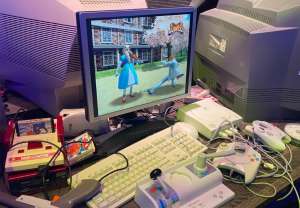

Привет, Хабр! Настало время продолжить наш цикл о микропроцессорах на территории нашей необъятной страны. В первой части мы рассмотрели некоторые наиболее интересные 8-битные ЦП и компьютеры. Сегодня поговорим о 16-битных не-IBM-совместимых устройств...

Подробнее

Привет, камрады, киноделы и просто читатели!Некоторые из вас меня знают как разработчика Андроид-приложения mcpro24fps, предназначенного для видеосъёмки на телефон.Внезапные 100K прочтений моей первой статьи о недостатках телефонов Андроид побудили м...

Подробнее

Фрод — язва электронной коммерции. Любая компания, которая принимает платежи на своем сайте, рано или поздно сталкивается с проблемой фрода и несет от него убытки. Чтобы оградить себя от фрода нужно постоянно держать наготове защитные механизмы и про...

Подробнее

О том зачем тестировать архитектуру приложения. Что можно "покрыть" такими тестами. Какие инструменты для этого существуют. А так же о перспективах данного направления.

Подробнее

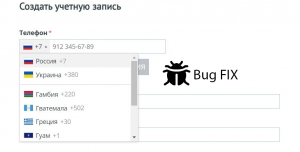

На написание данной статьи меня вдохновила уязвимость в модуле "Авторизации по телефону", который разрабатывается и поддерживается CS Coding.

Подробнее

На прошлой неделе эксперты «Лаборатории Касперского» опубликовали сразу четыре документа, в которых предсказывается, как будут развиваться киберугрозы в 2022 году. Прогнозы поделены на четыре группы: продвинутые и целевые атаки, киберугрозы для систе...

Подробнее

Резидент ОЭЗ «Иннополис» компания IVA Technologies разрабатывает телекоммуникационное оборудование и программное обеспечение для унифицированных коммуникаций.В этой статье расскажем, за счёт каких возможностей IVA MCU упрощает онлайн-взаимодействие, ...

Подробнее

28 ноября в центральном офисе Яндекса в Москве прошёл фестиваль ретрокомпьютеров «Демодуляция». Кроме «Музея Яндекса», выступившего непосредственным организатором мероприятия, в фестивале приняло участие множество других российских и зарубежных...

Подробнее

Всем привет! Меня зовут Виктория, в Typeable я занимаюсь вопросами архитектуры приложений. На сей раз у нас возник спор о том как бизнес воспринимает проблему легаси и понимает ли суть этой проблемы. Поскольку для технических специалистов тайны в это...

Подробнее

Мы в «ЛАНИТ — Би Пи Эм» занимаемся построением BPM-решений и автоматизацией бизнес-процессов. Обычно после выпуска первой версии развитие процессов не останавливается и заказчик хочет их улучшать: заменять ручные расчеты на автоматические, убирать не...

Подробнее

Привет, Хаброжители! Когда речь идет о создании мощных и эффективных хакерских инструментов, большинство аналитиков по безопасности выбирают Python. Во втором издании бестселлера Black Hat Python вы исследуете темную сторону возможностей Python — вс...

Подробнее