В первой части мы рассмотрели вопросы, связанные с подготовкой инфраструктуры виртуальных машин для развёртывания группировки серверов ALD Pro, установки ОС, развёртыванию первого контроллера домена, а также с развёртыванием и базовой настройки ролей репозитория ПО, сервера DHCP, сервера установки ОС по сети.

Во второй части поговорим про развёртывание и настройку:

сервера общего доступа к файлам

подсистемы мониторинга

реплики контроллера домена

организационной структуры

учётных записей пользователей

базовые групповые политики

политики установки ПО

задание автоматизации

Поехали…

Подсистема общего доступа к файлам

Выполняем предварительные настройки:

IP адрес – 10.1.3.26;

имя узла – nas.astra.lan;

в качестве DNS адрес контроллера домена – 10.1.3.21;

указываем адрес сервера репозиториев для ОС и ALD Pro. Помним, пока компьютер не является членом домена, доступ к серверу репозиториев есть только по http;

указываем приоритет для пакетов ALD Pro;

выполняем обновление пакетов;

устанавливаем пакеты для клиентской части ALD Pro

sudo DEBIAN_FRONTEND=noninteractive apt-get install -q -y aldpro-clientвводим в домен в качестве клиента

sudo /opt/rbta/aldpro/client/bin/aldpro-client-installer \

-c astra.lan -u admin -p ‘P@ssw0rd’ -d nas -i -fперезагружаем хост.

Установка роли Общий доступ к файлам

После добавления сервера в качестве клиента в домен ALD Pro, развернём на нём роль Общего доступа к файлам

Роли и службы сайта -> Общий доступ к файлам -> + Новый сервер

Разворачиваем роль аналогично предыдущим.

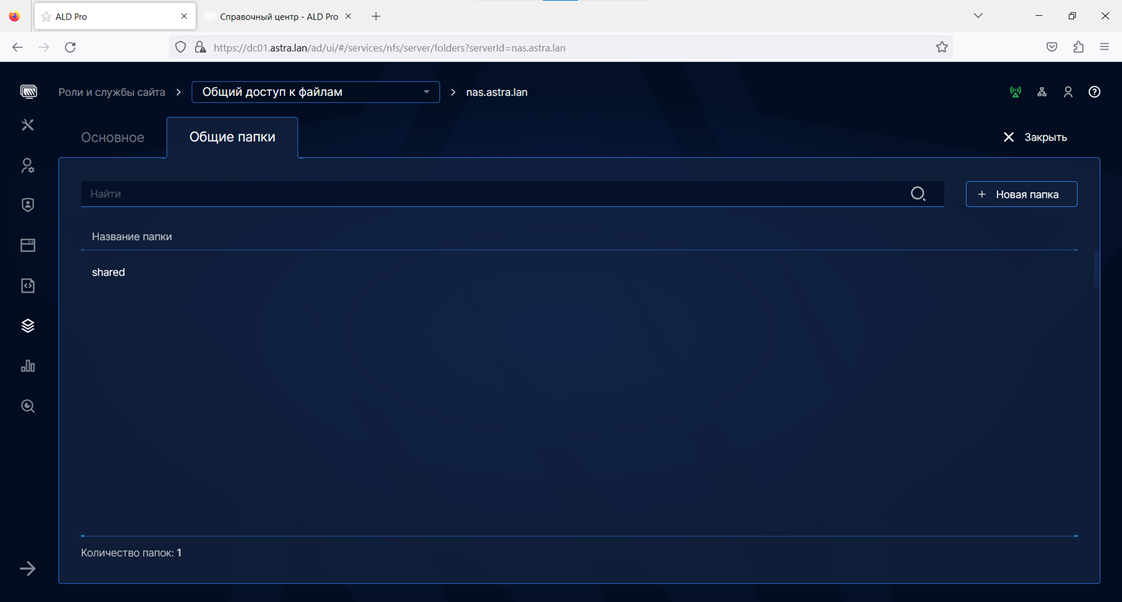

После завершения развёртывания, можно приступать к добавлению сетевых директорий.

Роли и службы сайта -> Общий доступ к файлам -> nas.astra.lan -> Общие папки

В списке уже есть одна общая папка, попробуем её добавить на клиентский компьютер cl1.astra.lan, на которой произвели установку ОС по сети.

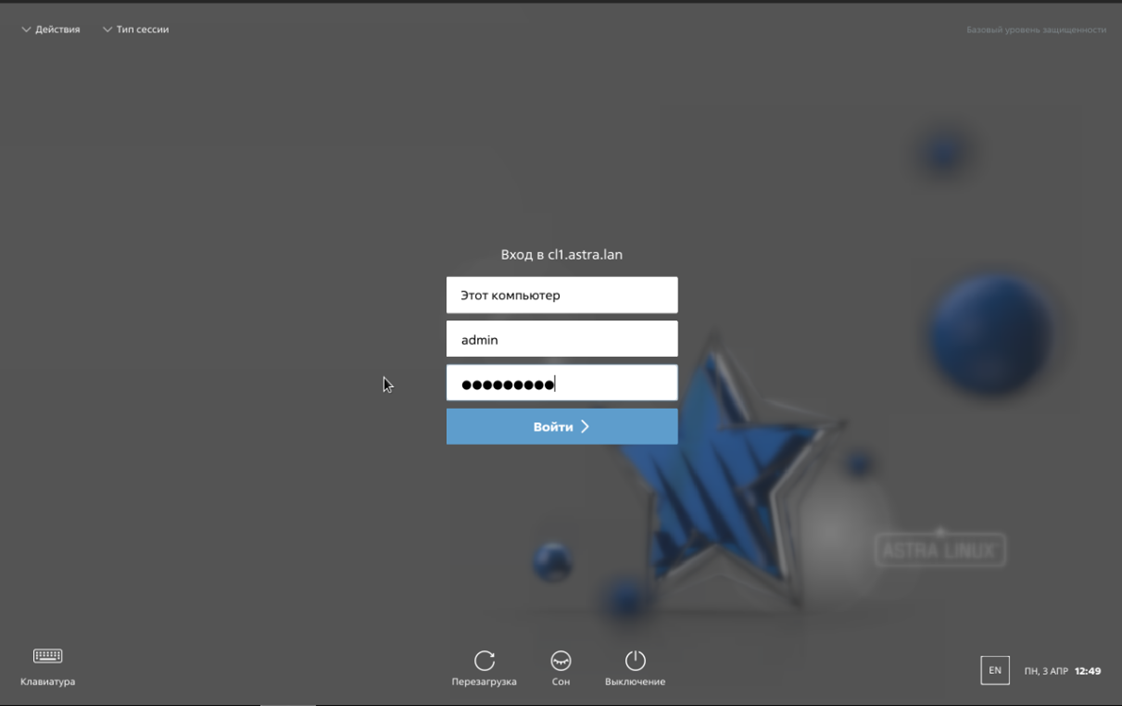

Пока в нашем домене всего одна учётная запись – admin, авторизуемся под ней.

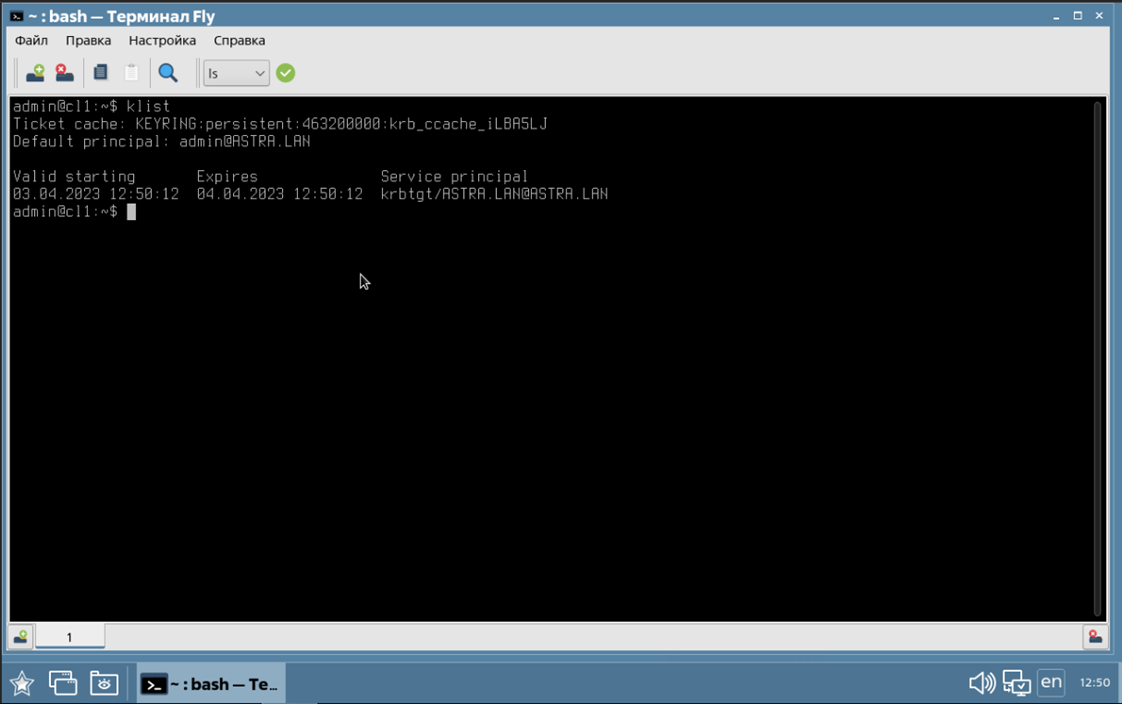

Проверим выданный билет Kerberos

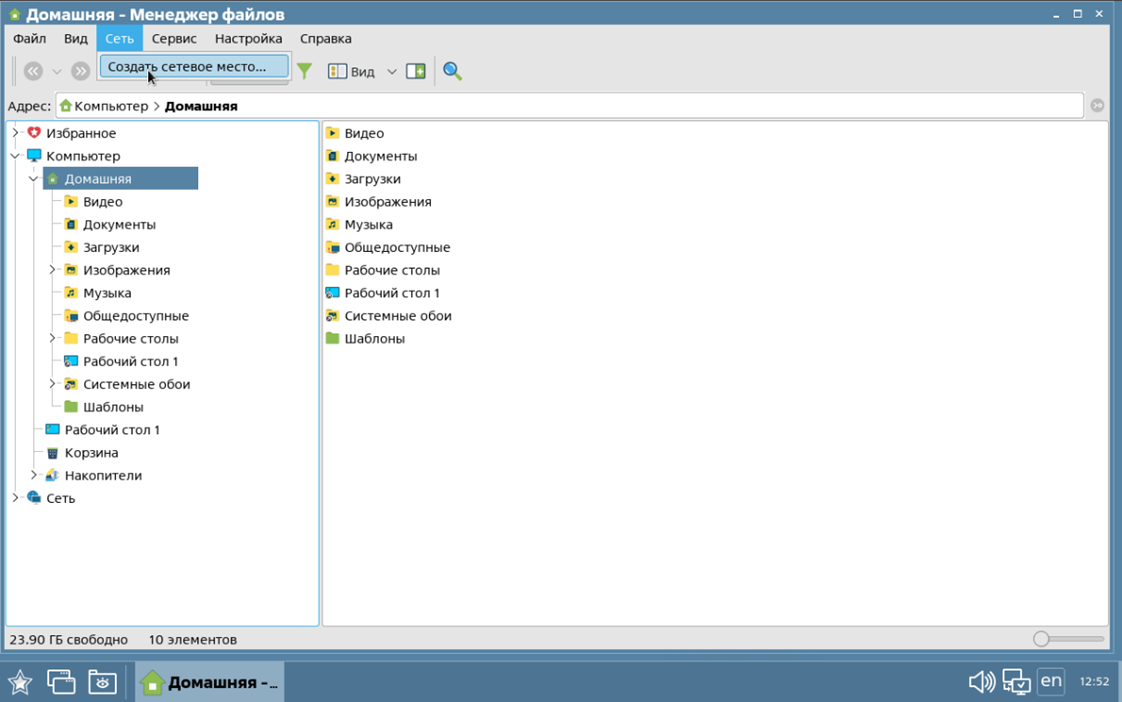

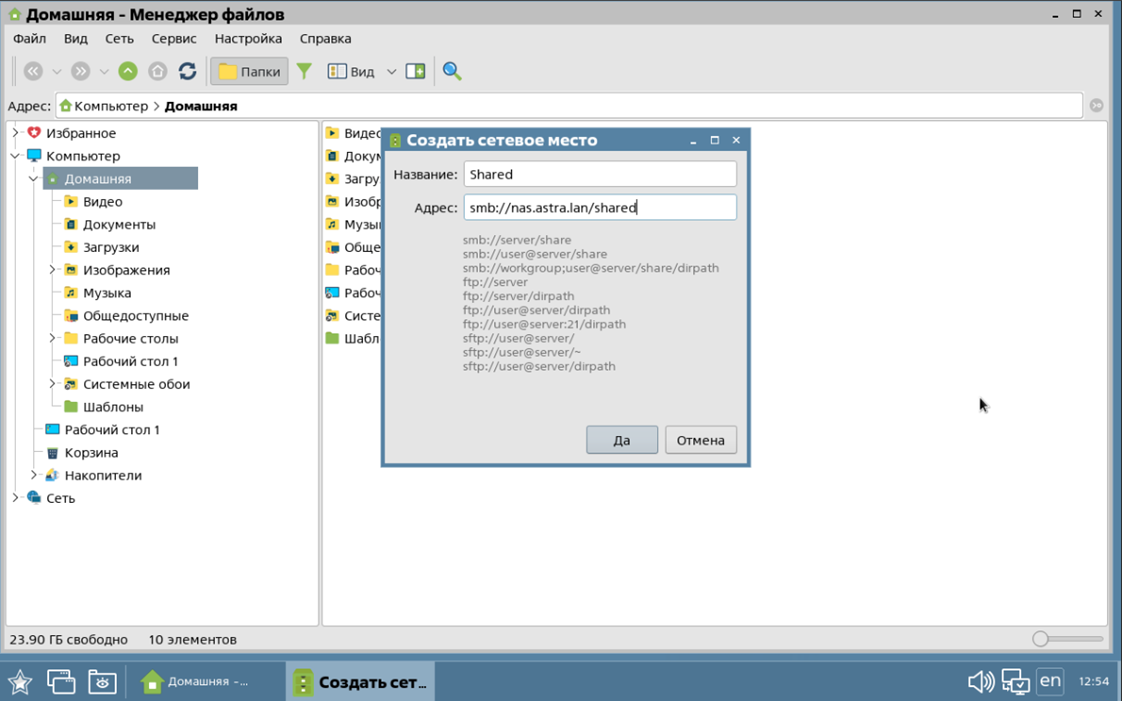

Для того, чтобы настроить общую сетевую папку, необходимо открыть проводник, в верхнем меню выбрать Сеть – Создать сетевое место

Укажем имя общей папки – Shared

Путь к сетевой папке – smb://nas.astra/lan/shared

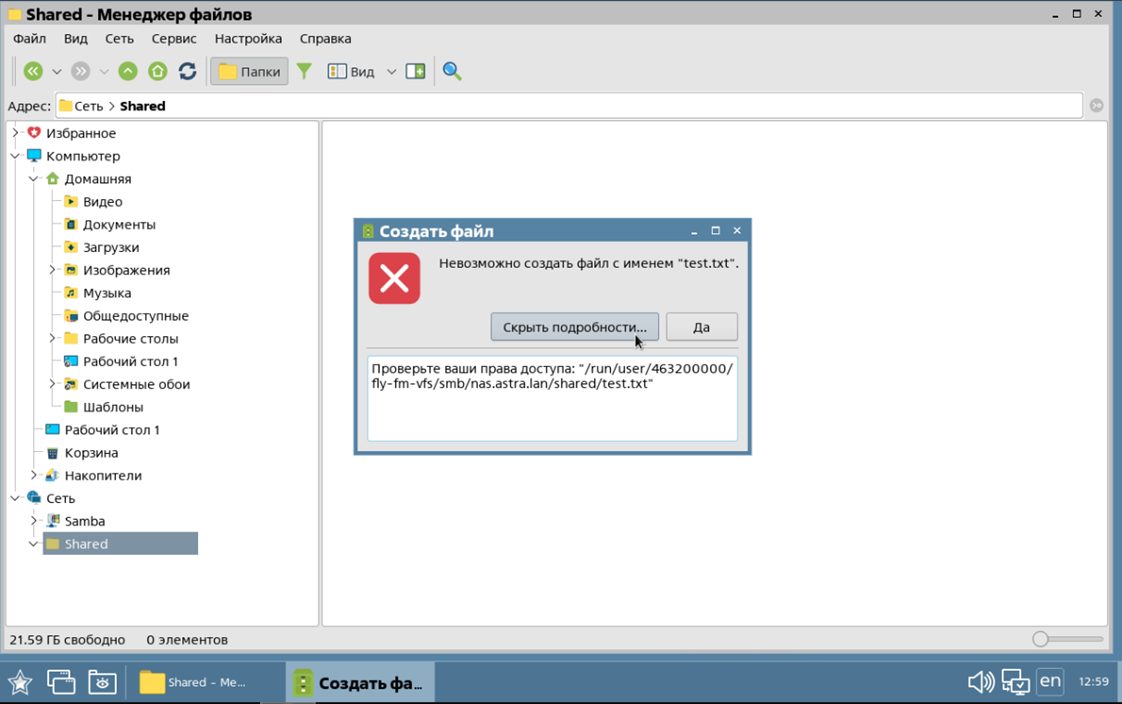

После заполнения атрибутов сразу попадём в сетевую папку, пока в ней ничего нет. Можно попробовать создать тестовый файл, но у нас ничего не выйдет, увидим сообщение, что недостаточно прав

Добавим права на запись для пользователя admin

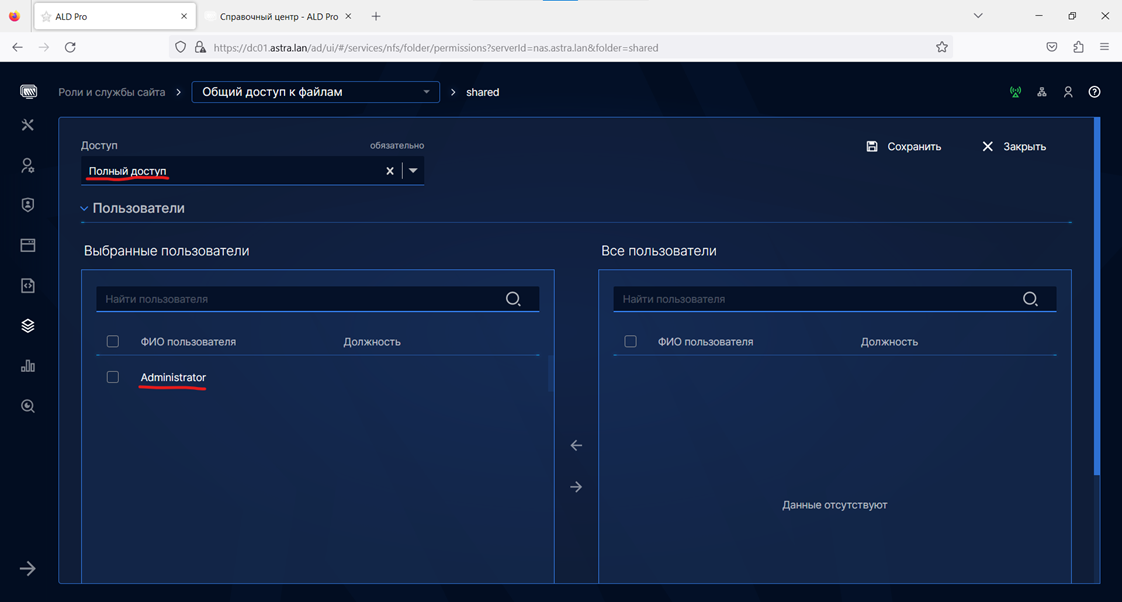

Роли и службы сайта -> Общий доступ к файлам -> nas.astra.lan -> Общие папки -> shared -> Доступ пользователей -> Редактировать доступ

Добавим пользователя Administrator и предоставим ему полный доступ на сетевую папку.

Вернёмся на компьютер cl1.astra.lan и снова попробуем создать файл

Чтобы новые разрешения для пользователя вступили в силу, необходимо обновить сессию – перезагрузиться или перелогиниться.

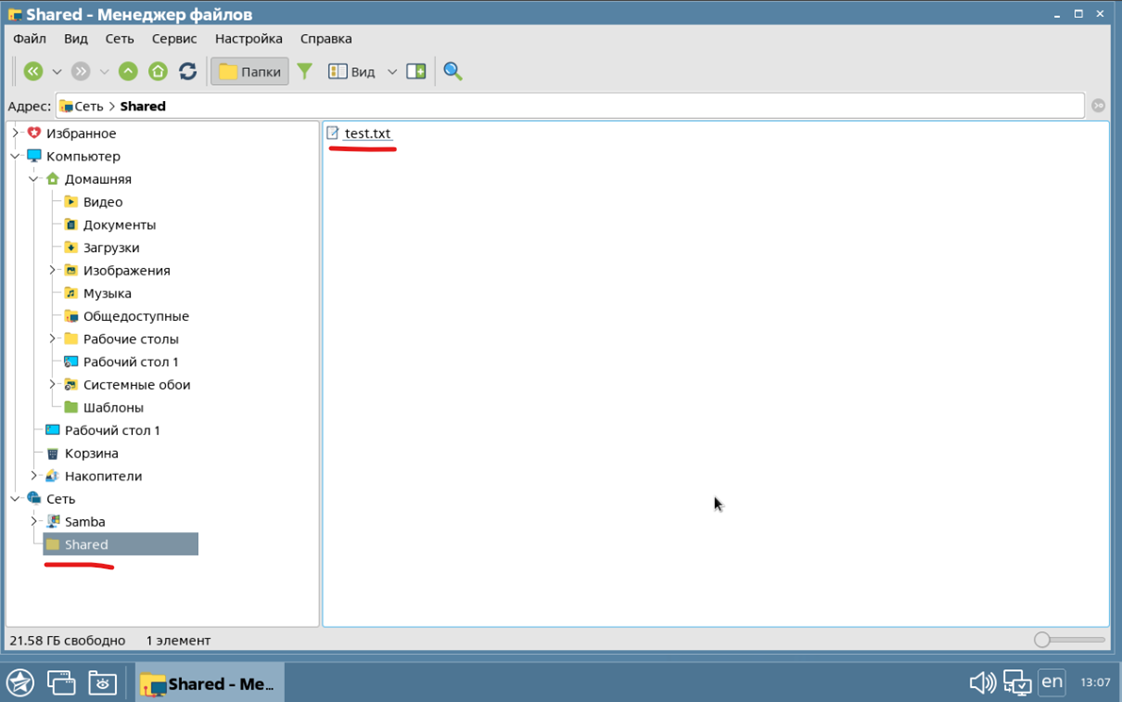

В проводнике, в разделе сеть уже будет отображаться папка Shared. На этот раз никаких ограничений на создание файла нет.

Подсистема Мониторинга

Выполняем предварительные настройки:

IP адрес – 10.1.3.27;

имя узла – mon.astra.lan;

в качестве DNS адрес контроллера домена – 10.1.3.21;

указываем адрес сервера репозиториев для ОС и ALD Pro. Помним, пока компьютер не является членом домена, доступ к серверу репозиториев есть только по http;

указываем приоритет для пакетов ALD Pro;

выполняем обновление пакетов;

устанавливаем пакеты для клиентской части ALD Pro

sudo DEBIAN_FRONTEND=noninteractive apt-get install -q -y aldpro-clientвводим в домен в качестве клиента

sudo /opt/rbta/aldpro/client/bin/aldpro-client-installer \

-c astra.lan -u admin -p ‘P@ssw0rd’ -d mon -i -fперезагружаем хост.

Установка роли Мониторинг

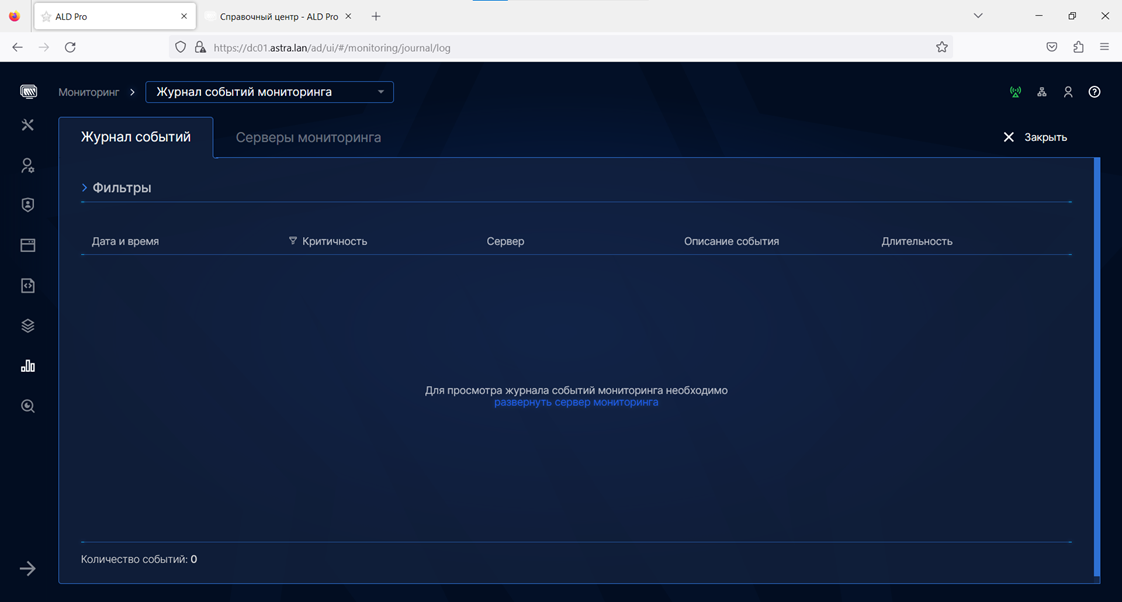

Роль Мониторинга используется для отслеживания состояния подсистем ALD Pro и не предполагает использование в качестве системы мониторинга для иных внешних систем.

Мониторинг -> Журнал событий мониторинга -> развернуть сервер мониторинга

Как и раньше, отслеживать состояние развёртывания можно в Журнале событий

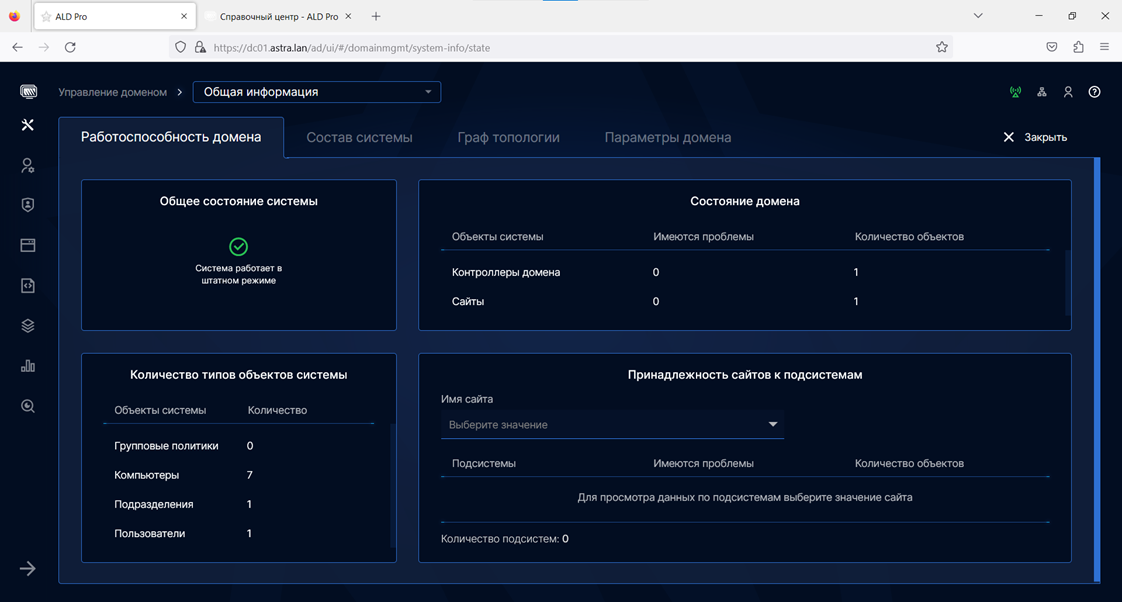

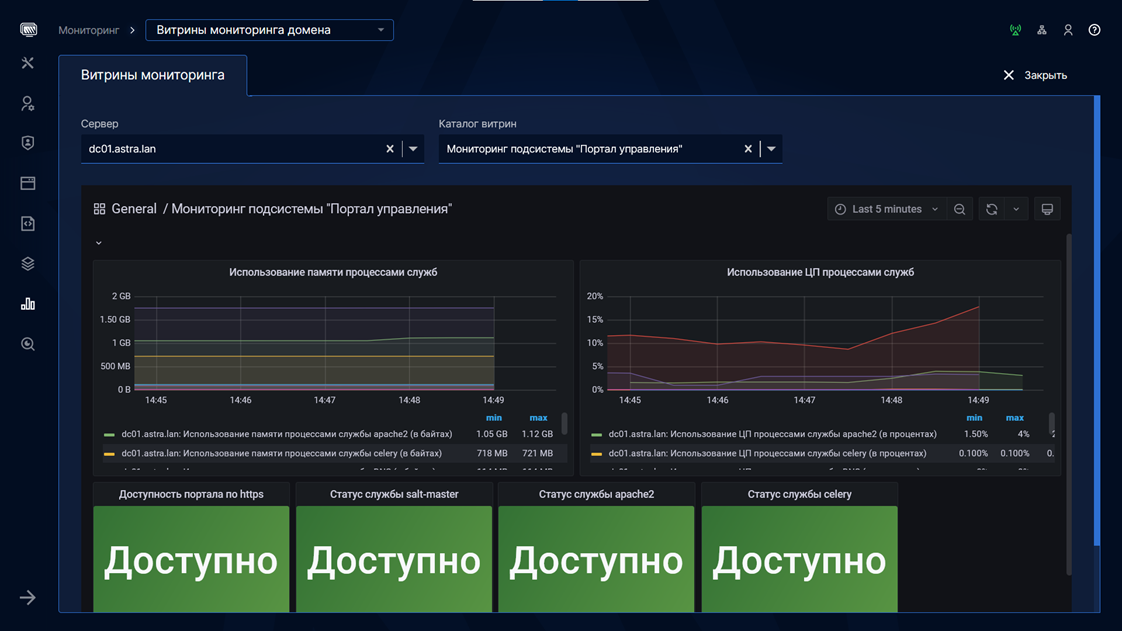

После развёртывания роли мониторинга, можем наблюдать за состоянием всей системы

Управление доменом -> Общая информация

Мониторинг -> Витрины мониторинга домена

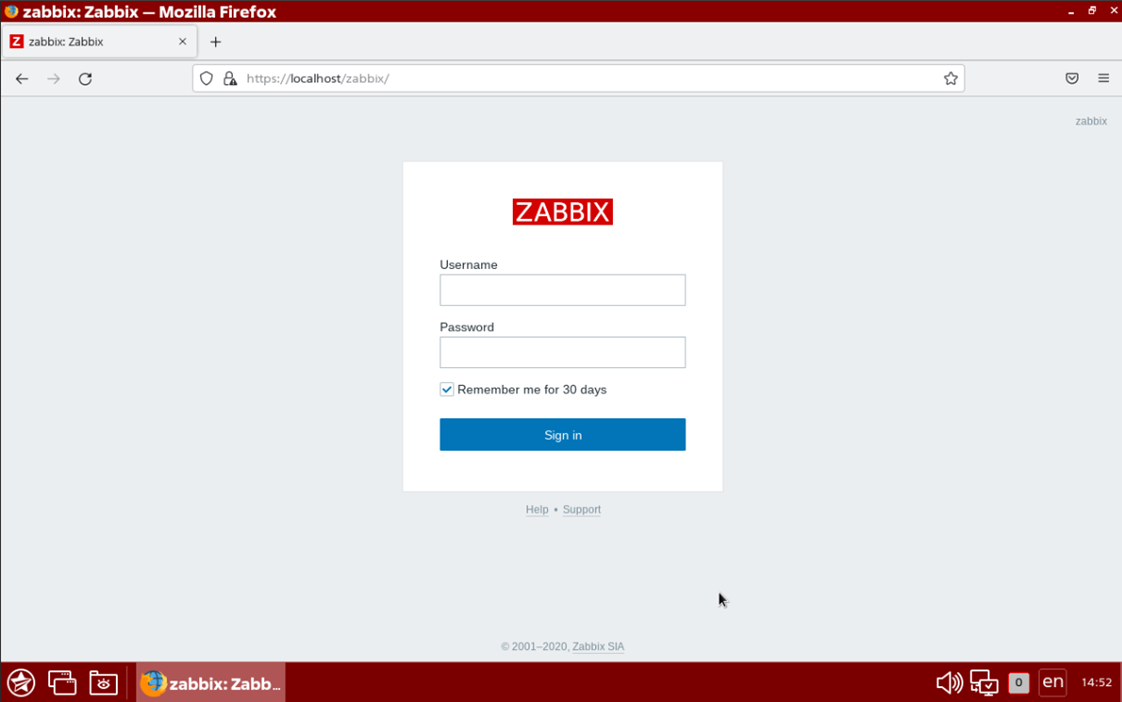

На сервере мониторинга в браузере можно попасть в Zabbix - https://localhost/zabbix

логин и пароль для входа в веб-интерфейс можно увидеть в /opt/discovering_zbx.sh

Реплика контроллера домена

В качестве реплики используется хост dc02.astra.lan. На нём необходимо выполнить аналогичные подготовительные действия, как и на предыдущих хостах и ввести в домен в качестве клиента.

Выполняем предварительные настройки:

IP адрес – 10.1.3.22;

имя узла – dc02.astra.lan;

в качестве DNS адрес контроллера домена – 10.1.3.21;

указываем адрес сервера репозиториев для ОС и ALD Pro. Помним, пока компьютер не является членом домена, доступ к серверу репозиториев есть только по http;

указываем приоритет для пакетов ALD Pro;

выполняем обновление пакетов;

устанавливаем пакеты для клиентской части ALD Pro

sudo DEBIAN_FRONTEND=noninteractive apt-get install -q -y aldpro-clientвводим в домен в качестве клиента

sudo /opt/rbta/aldpro/client/bin/aldpro-client-installer \

-c astra.lan -u admin -p ‘P@ssw0rd’ -d dc02 -i -fперезагружаем хост.

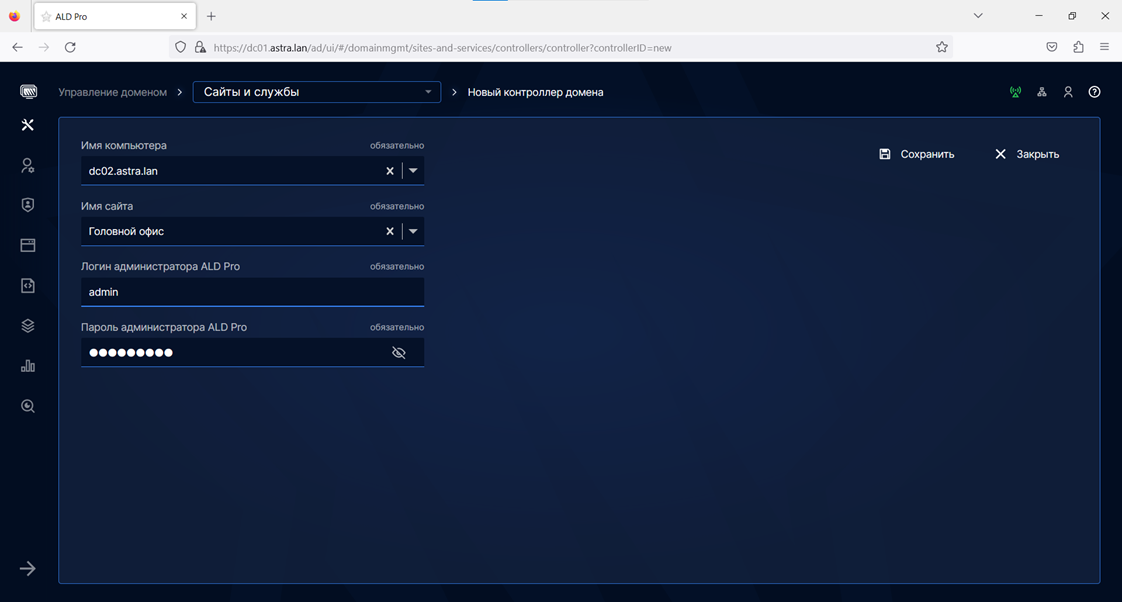

Настройка реплики контроллера домена

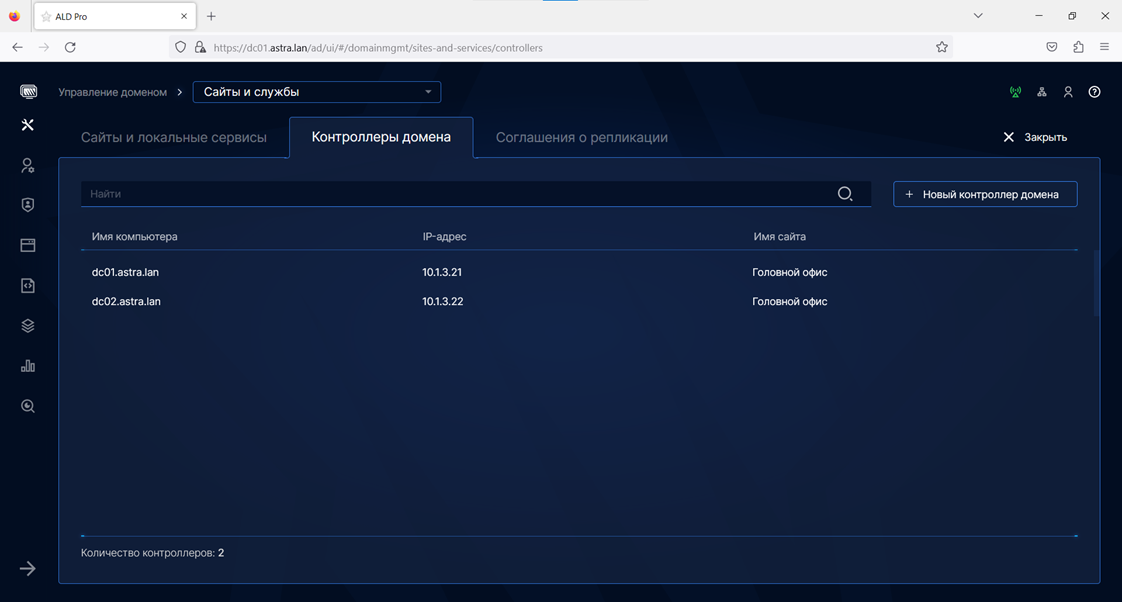

Управление доменом -> Сайты и службы -> Контроллеры домена -> + Новый контроллер домена

Ожидаем завершения выполнения операции

После завершения создания реплики, можем посмотреть список контроллеров домена

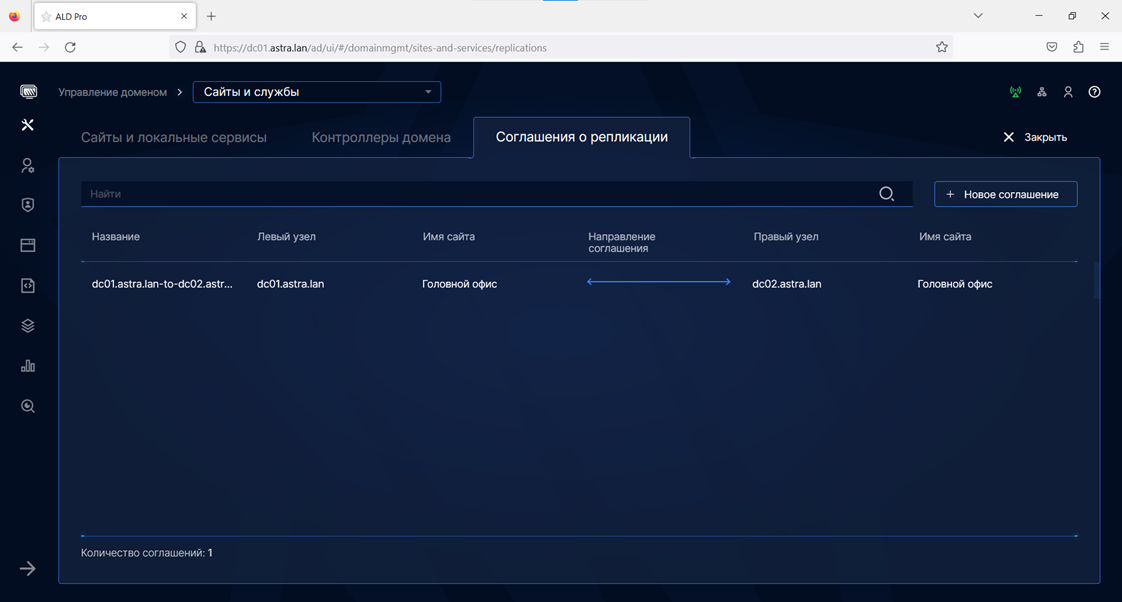

Соглашение о репликации

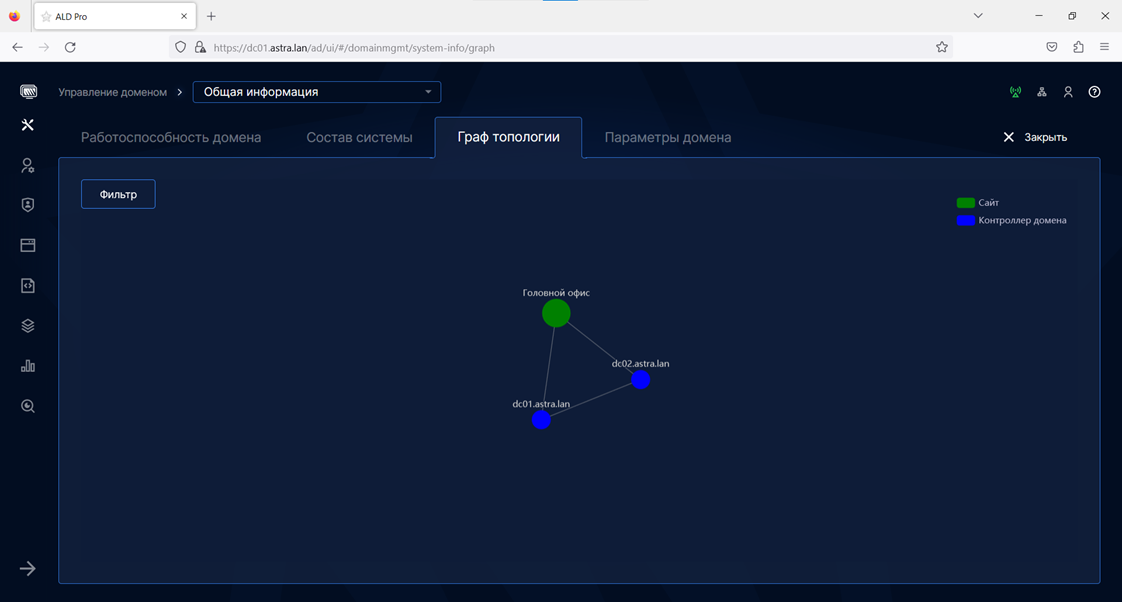

Граф топологии

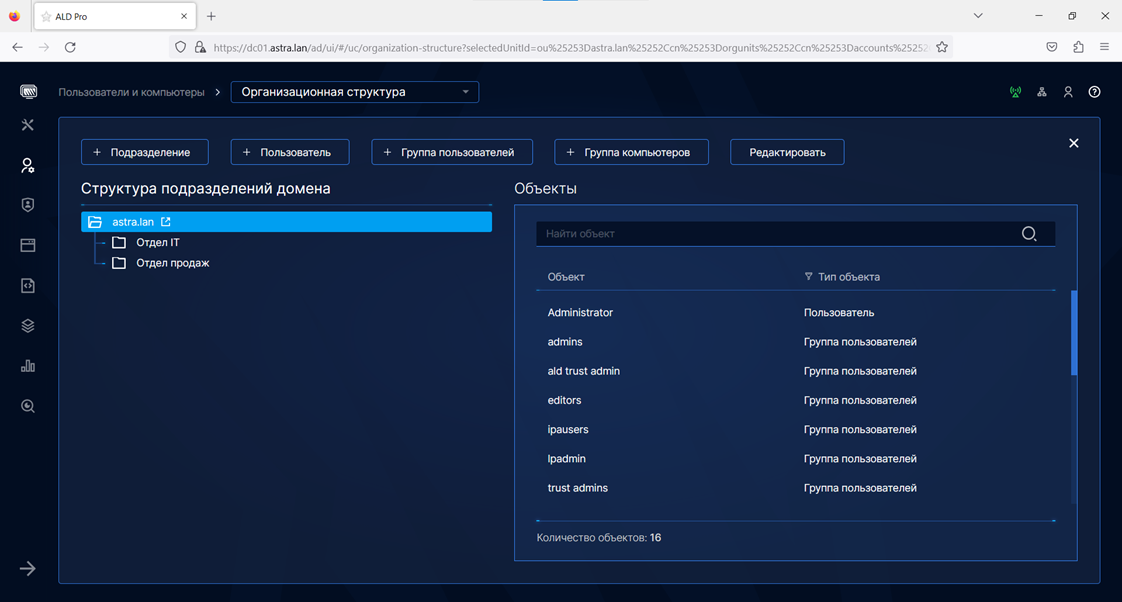

Организационная структура и пользователи

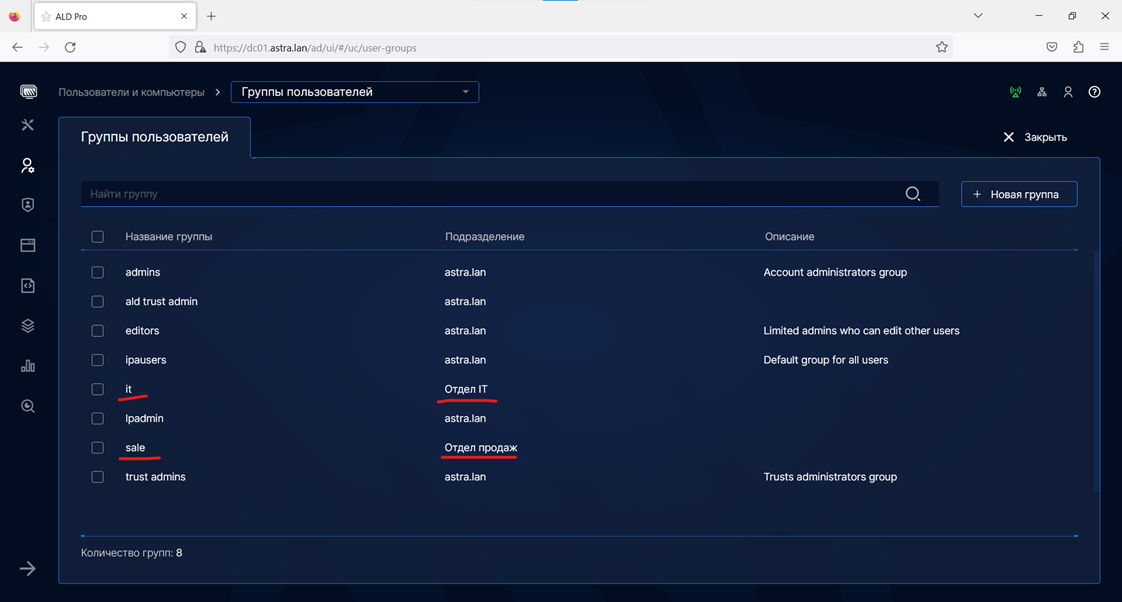

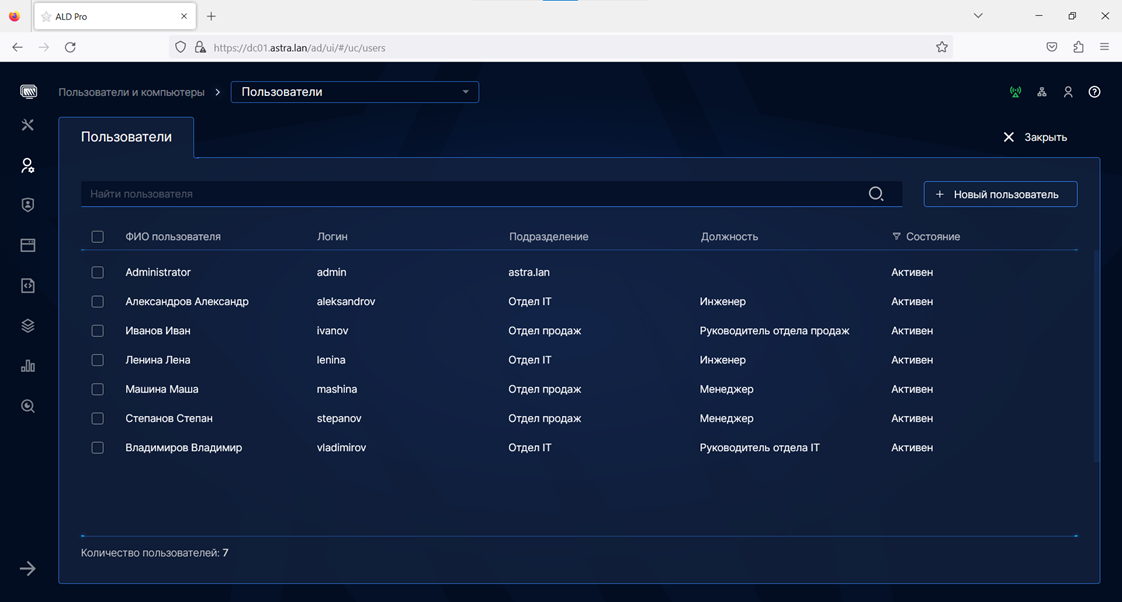

Создадим тестовых пользователей и подразделения

Имя | Фамилия | Должность | Логин | Пароль | Подразделение | Группа |

Иван | Иванов | Рук. отдела продаж | ivanov | P@ssw0rd | Отдел продаж | sale |

Степан | Степанов | Менеджер | stepanov | P@ssw0rd | Отдел продаж | sale |

Маша | Машина | Менеджер | mashina | P@ssw0rd | Отдел продаж | sale |

Владимир | Владимиров | Рук. отдела IT | vladimirov | P@ssw0rd | Отдел IT | it |

Александр | Александров | Инженер | aleksandrov | P@ssw0rd | Отдел IT | it |

Лена | Ленина | Инженер | lenina | P@ssw0rd | Отдел IT | it |

Пользователи и компьютеры -> Организационная структура -> astra.lan -> Новое подразделение

Таким же образом создадим группы пользователей. Не забудьте привязать группы к соответствующим подразделениям

Добавим пользователей. Сначала указываем логин, имя, фамилию, после сохранения добавляем должность, принадлежность группе и подразделению.

Базовые групповые политики

Изменение темы рабочего стола

Групповые политики -> Групповые политики -> Новая групповая политика

Задать имя политики (например: Отдел IT. Настройка темы рабочего стола), сохранить.

в рамках этой политики будет настроено изменение темы рабочего стола для пользователей подразделения Отдел IT

Параметры пользователей > Рабочий стол > Оформление Fly > Темы

Установим значения:

(возможные параметры заполнения указаны в справке, вопросительный знак в верхнем правом углу вкладки Параметры пользователей)

Состояние параметра - Включено

Цветовая схема - BreezeDark.colors

Курсоры - Breeze_Snow

Значки - breeze-dark

Корзина - false

Прокручиваем в самый низ и нажимаем Применить

После применения политики необходимо задать область применения этой политики

Подразделения > Добавить подразделение > Отдел IT

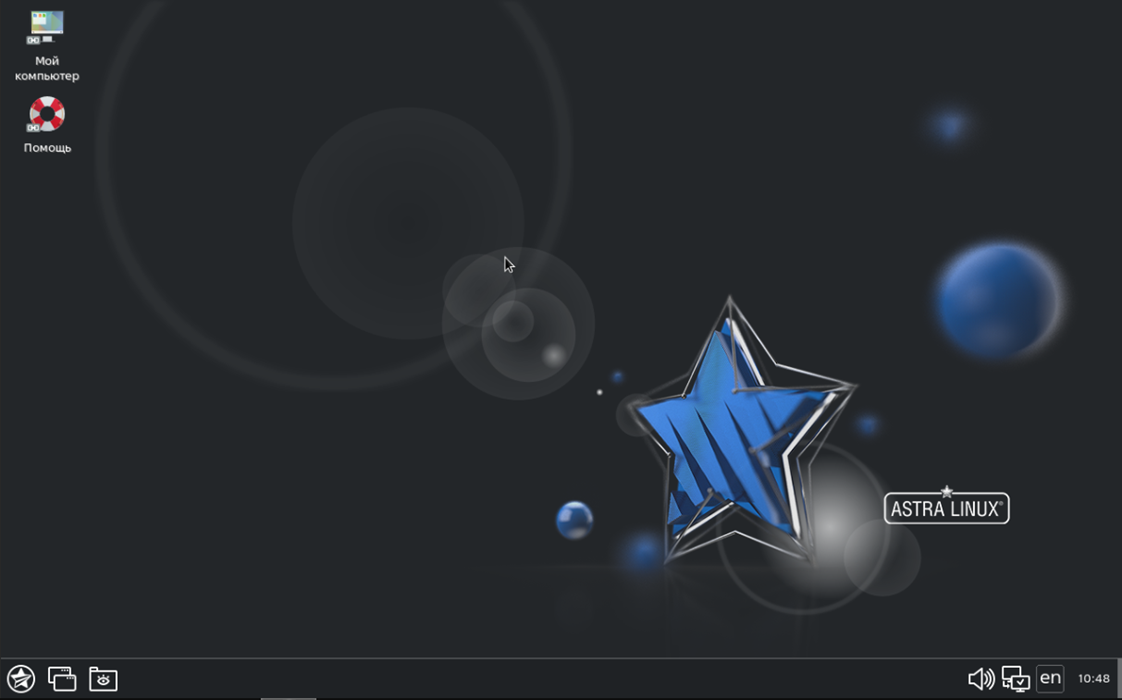

Проверим работу групповой политики

Авторизуемся на cl1.astra.lan (хост, на который выполняли установку ОС по сети) с учётной записью Ивана Иванова (Ivanov / P@ssw0rd). При первой авторизации будет необходимо сменить пароль

Видим рабочий стол Fly, Корзина отображается на рабочем столе

Завершим сессию и авторизуемся с учётной записью Владимира Владимирова (vladimirov / P@ssw0rd)

Изменилась цветовая схема, значки и пропала Корзина с Рабочего стола, что соответствует настройкам групповой политики.

Политики установки ПО

Представим ситуацию, когда на некоторые ПК необходимо дополнительно устанавливать то или иное ПО. Этот процесс также можно выполнить централизованно с помощью политик ПО ALD Pro.

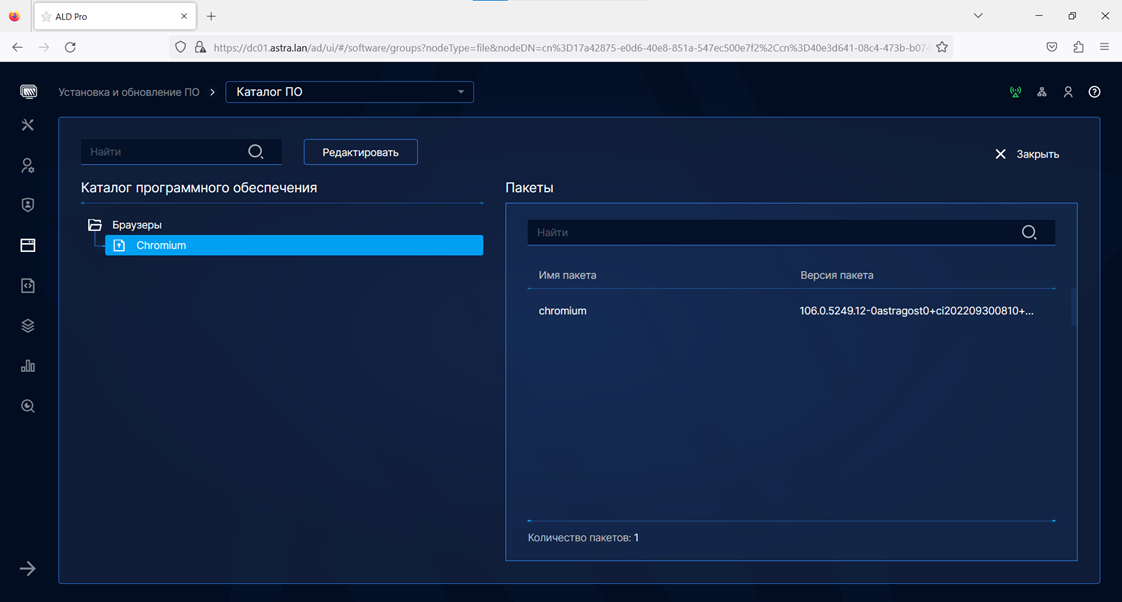

Для примера возьмём установку браузера Хромиум.

Сначала необходимо добавить необходимый пакет в каталог ПО

Установка и обновление ПО > Каталог ПО > Раздел ПО

Создать раздел Браузеры

Браузеры > Программное обеспечение

Создать Chromium

Chromium > редактировать > Пакеты > + пакет

из выпадающего списка выбрать chromium и указать версию пакета

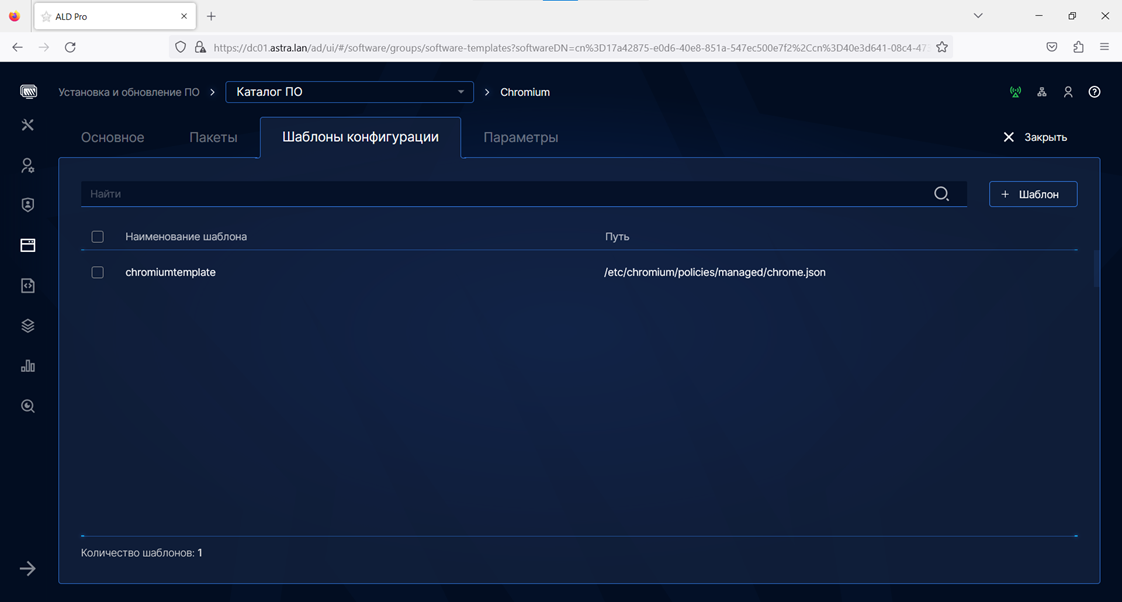

Шаблоны конфигурации > + шаблон

Наименование шаблона - chromiumtemplate (произвольное значение)

Путь - /etc/chromium/policies/managed/chrome.json

Редактирование шаблона

{#- драйвер для получения параметров-#}

{#- константа для определения точки старта распаковки -#}

{% set CONFIG_CONST = 'chromium_' %}

{#- пустой словарь, чтобы записать сюда параметры -#}

{% set params_dict = {} %}

{#- проходимся по словарю и получаем параметры -#}

{%- for k, params in parameters.items() -%}

{#- проходимся циклом по ключам -#}

{%- for key in params.keys() -%}

{#- если ключ начинается с точки старта распаковываем к конфиг -#}

{%- if key.startswith(CONFIG_CONST) -%}

{% do params_dict.update(parameters.get(k)) %}

{%- break -%}

{{'\n'}}

{%- endif -%}

{%- endfor -%}

{%- endfor -%}

{%- set HomepageLocation = params_dict.get('chromium_HomepageLocation', none) -%}

{%- set RestoreOnStartupURLs = params_dict.get('chromium_HomepageLocation', none) -%}

{%- set RestoreOnStartup = params_dict.get('chromium_RestoreOnStartup', none) -%}

{

{%- if HomepageLocation -%}{{'\n'}}"HomepageLocation": "{{ HomepageLocation }}",{{'\n'}}{%- endif -%}

"RestoreOnStartup": {%- if RestoreOnStartup == 'true' -%}1{%- if HomepageLocation -%},{%- endif -%}{{'\n'}}{% else %}4{%- if HomepageLocation -%},{%- endif -%}{{'\n'}}{%- endif -%}

{%- if HomepageLocation -%}

"RestoreOnStartupURLs":[

"{{ RestoreOnStartupURLs }}"

]

{%- endif -%}

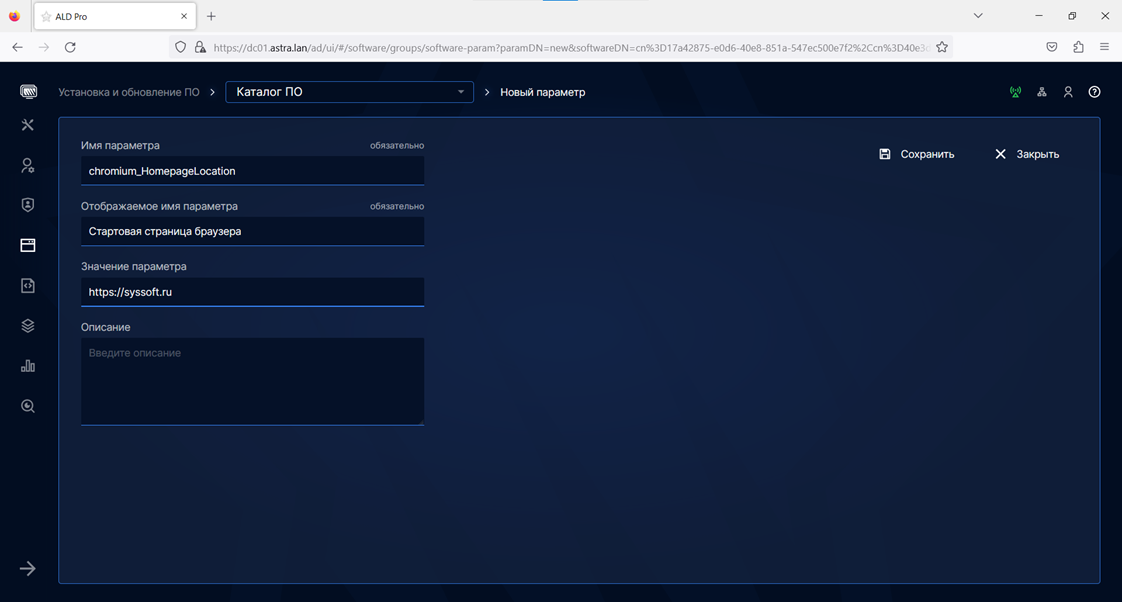

}Параметры > Новый параметр

Имя параметра - chromium_HomepageLocation

Отображаемое имя параметра - Стартовая страница браузера

Значение параметра - https://syssoft.ru

После того как мы добавили пакет в каталог ПО и описали предварительную конфигурацию, необходимо создать Политику ПО, в соответствии с которой будет происходить установка

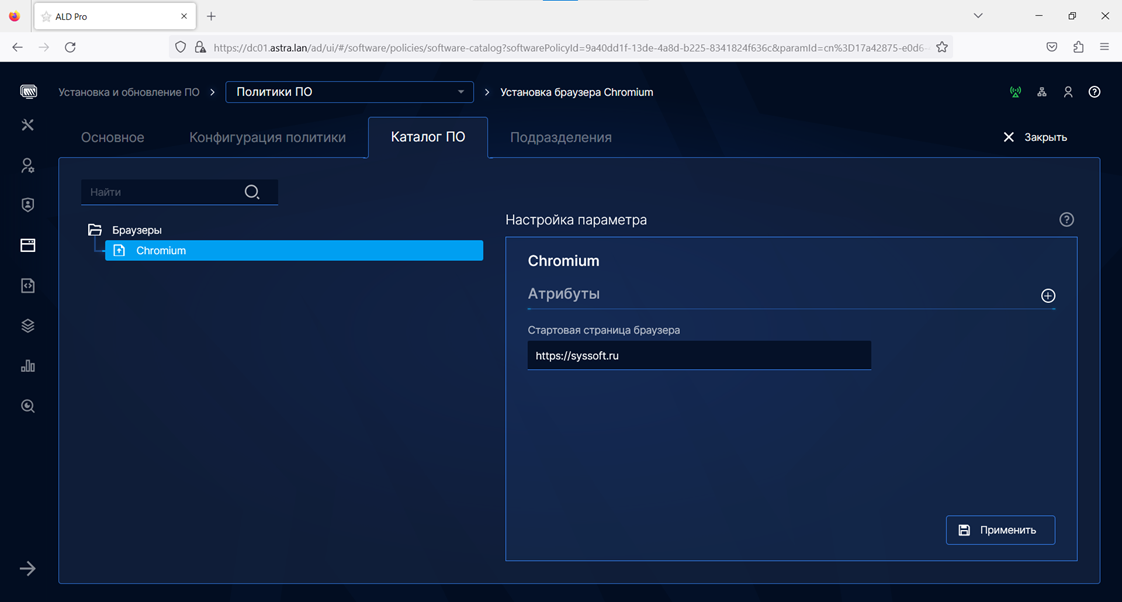

Установка и обновление ПО > Политики ПО > Новая политика ПО

Имя политики - Установка браузера Chromium

Далее перейти на вкладку Каталог ПО и выбрать в дереве созданную политику Chromium

Применить

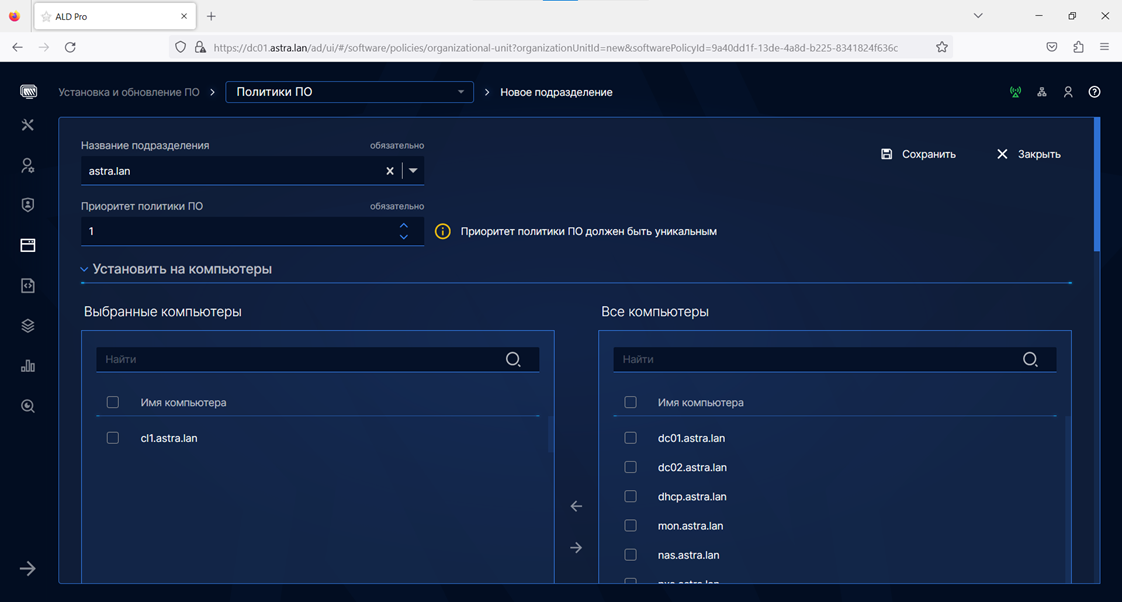

На вкладке Подразделения выбрать подразделение, для которого будет применена данная политика.

Если выбрать корневое подразделение - astra.lan, можно выбрать отдельные компьютеры или группы, на которые будет установлено ПО.

Или выбрать ранее созданное подразделение, тогда ПО будет установлено на все ПК этого подразделения.

Применим политику к компьютеру cl1

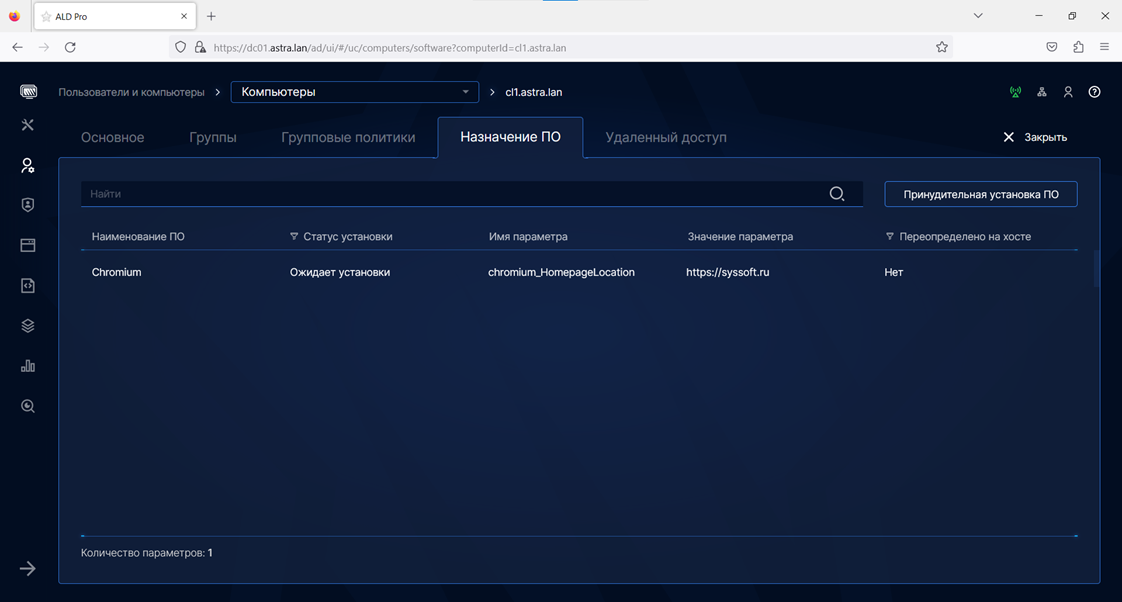

Чтобы убедиться, что политика назначилась, можно перейти в раздел

Пользователи и компьютеры -> Компьютеры

Выбрать интересующий нас компьютер – cl1.astra.lan и перейти на вкладку Назначение ПО

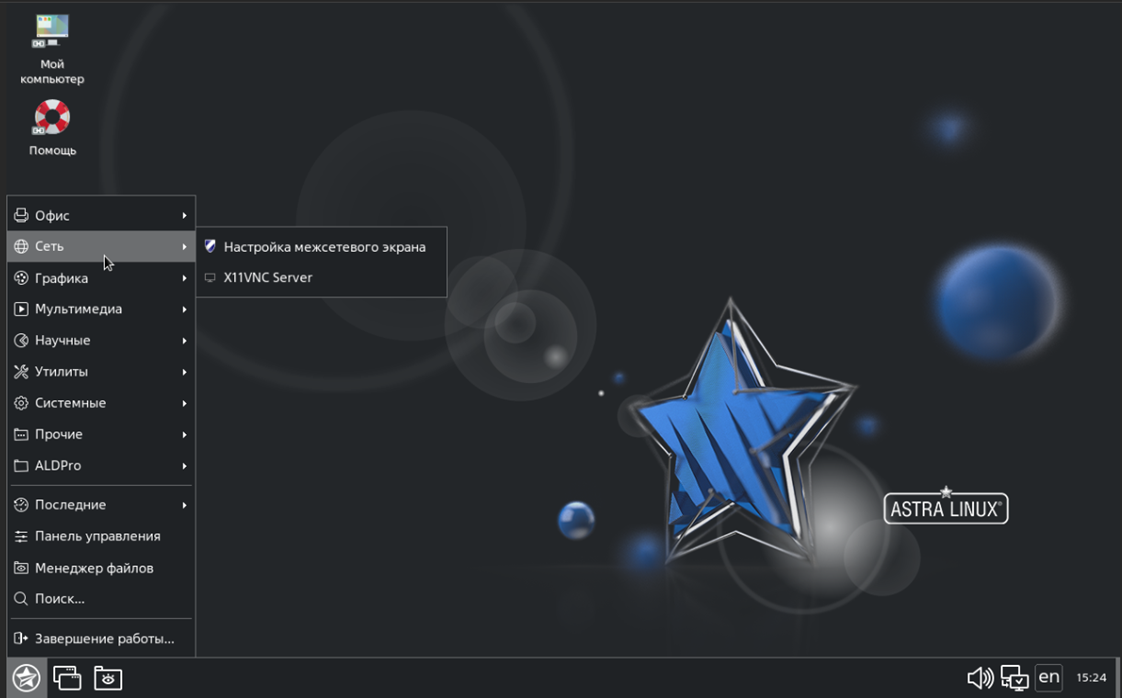

Можно перейти в консоль компьютера cl1.astra.lan и проверить применение созданной политики ПО.

Политики применяются 1 раз в час, чтобы не ждать, можно перезагрузить хост, тогда применение произойдёт при загрузке.

Перед перезагрузкой обидимся, что Хромиум не установлен

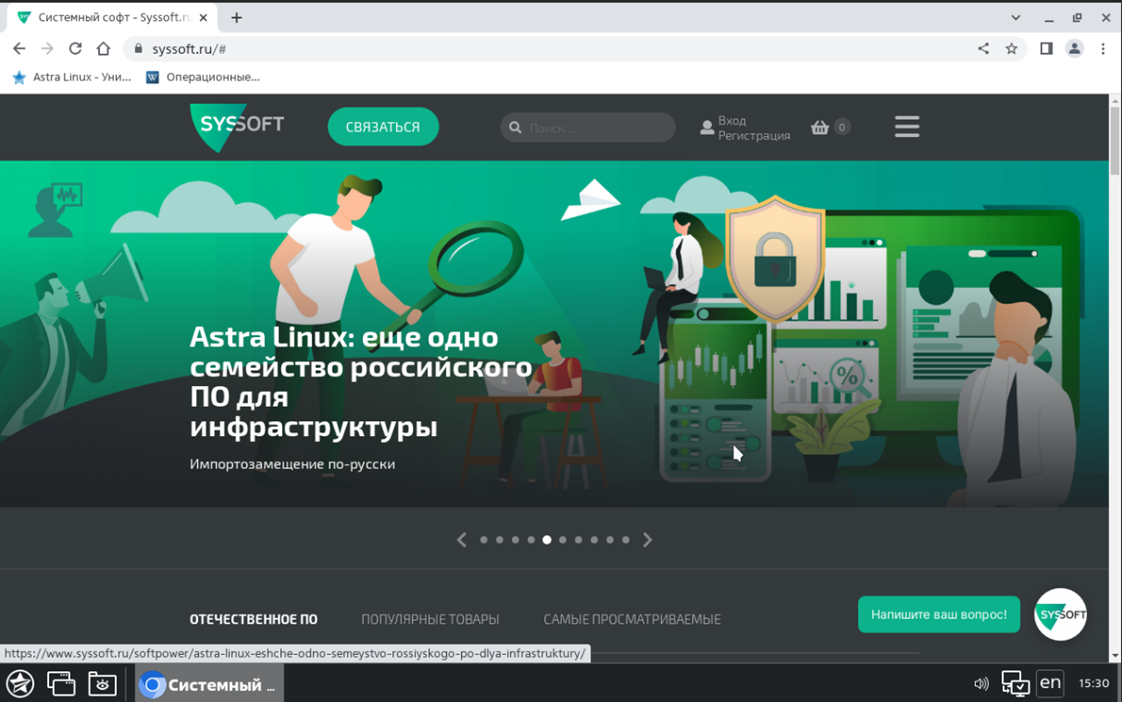

Выполним такую же проверку после перезагрузки

Кроме этого, если запустим браузер, увидим, что стартовая страница соответствует той, которую мы указали в настройках профиля пакета для установки. Заданный профиль сработает при втором запуске браузера

Стоит иметь ввиду, что политики установки ПО не суммируются, если для одного ПК или группы будет назначено несколько политик, отработает политика с наивысшим приоритетом, при этом она отменит все действия, сделанные другими политиками ПО. Таким образом, если необходимо изменить набор ПО на компьютере, не нужно создавать новую политику ПО, необходимо изменить существующую политику.

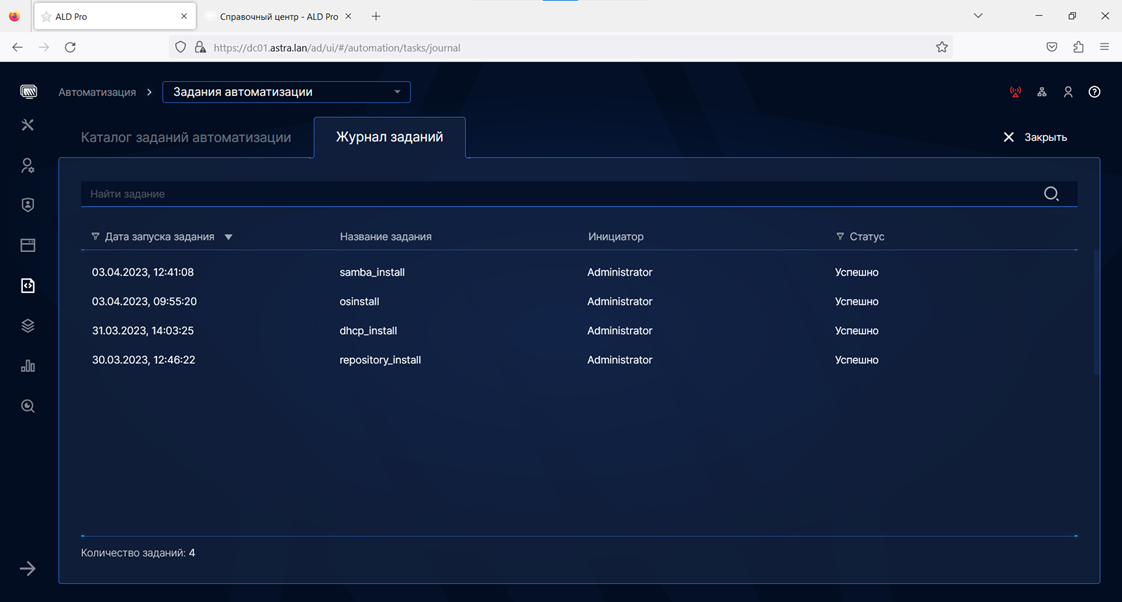

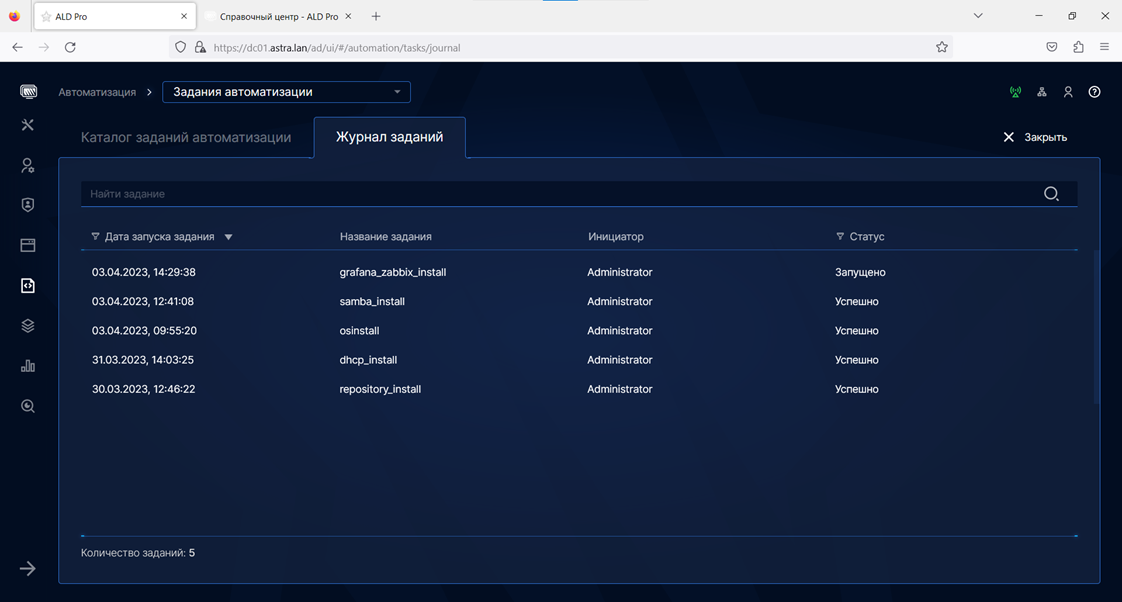

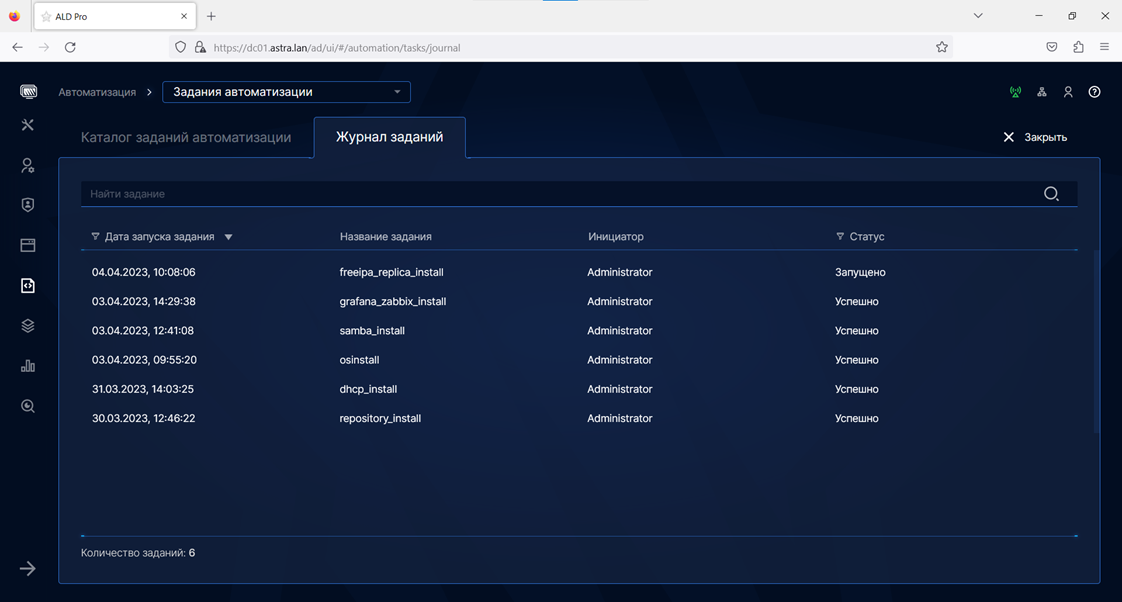

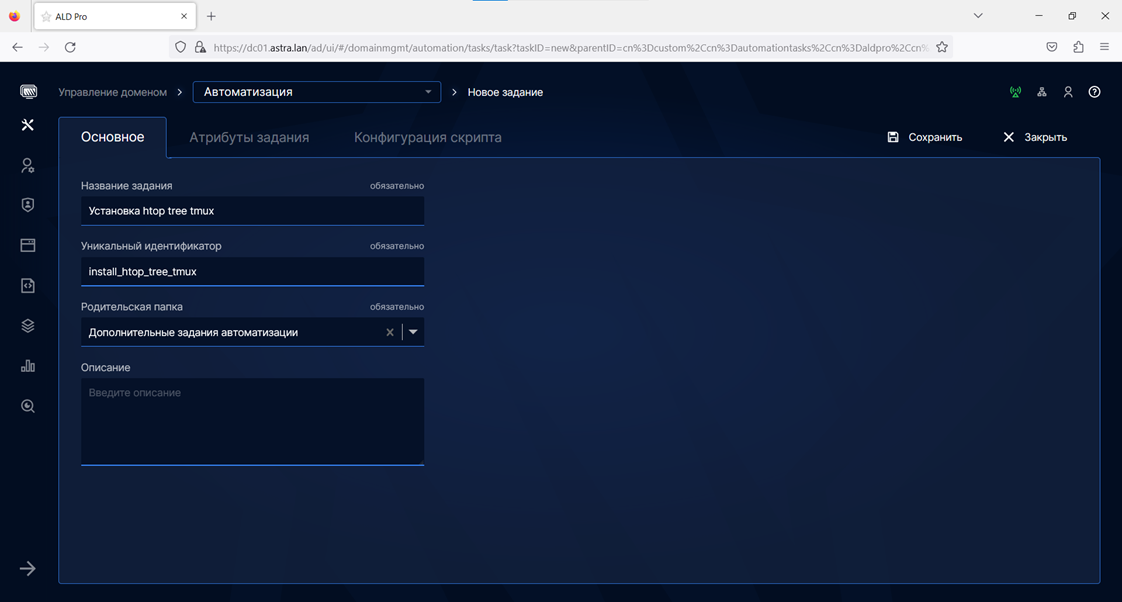

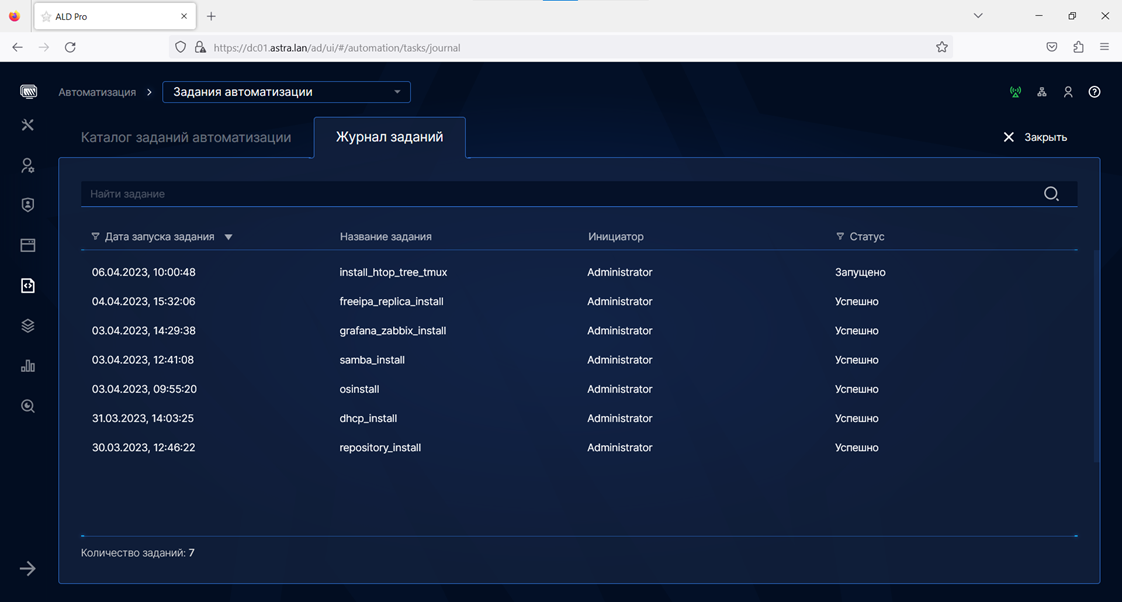

Задание автоматизации установки ПО

В рамках задавания автоматизации на выбранные компьютеры будут установлены пакеты htop, tree, tmux

Управление доменом > Автоматизация > Дополнительные задания автоматизации > Новое задание

Название задания - Установка htop tree tmux

Уникальный идентификатор - install_htop_tree_tmux

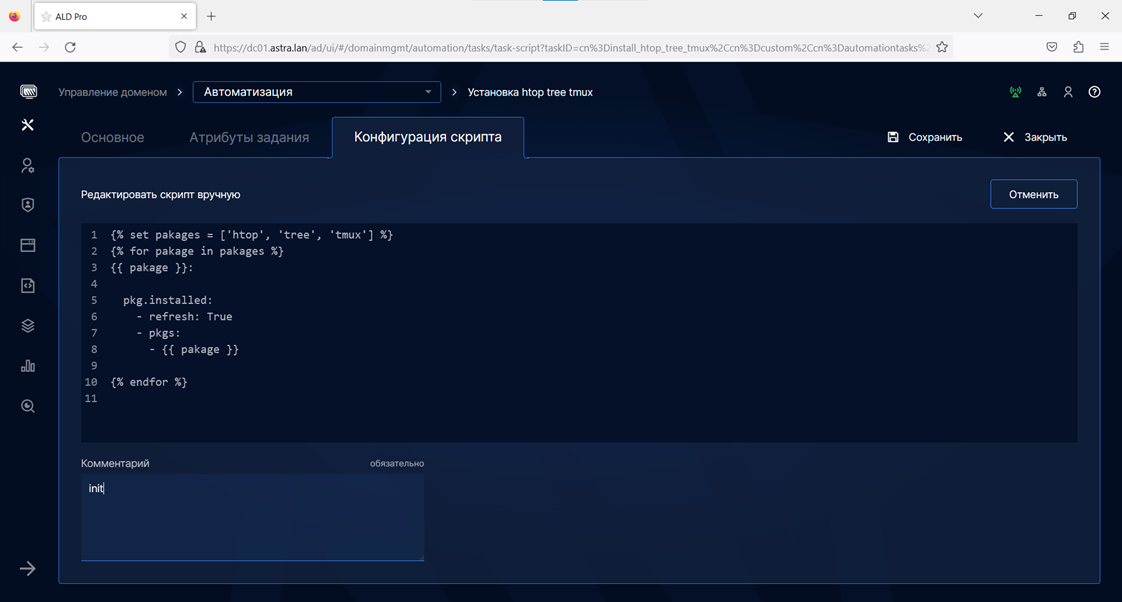

После создания задания перейти в конфигурацию скрипта и добавить

{% set pakages = ['htop', 'tree', 'tmux'] %}

{% for pakage in pakages %}

{{ pakage }}:

pkg.installed:

- refresh: True

- pkgs:

- {{ pakage }}

{% endfor %}

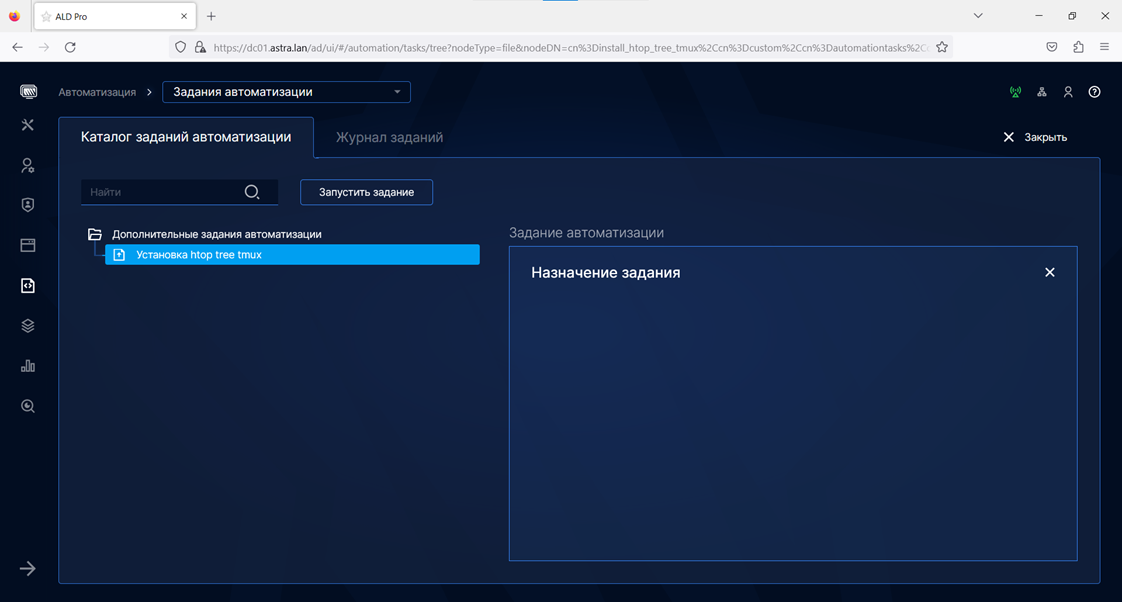

После добавления задания перейти во вкладку

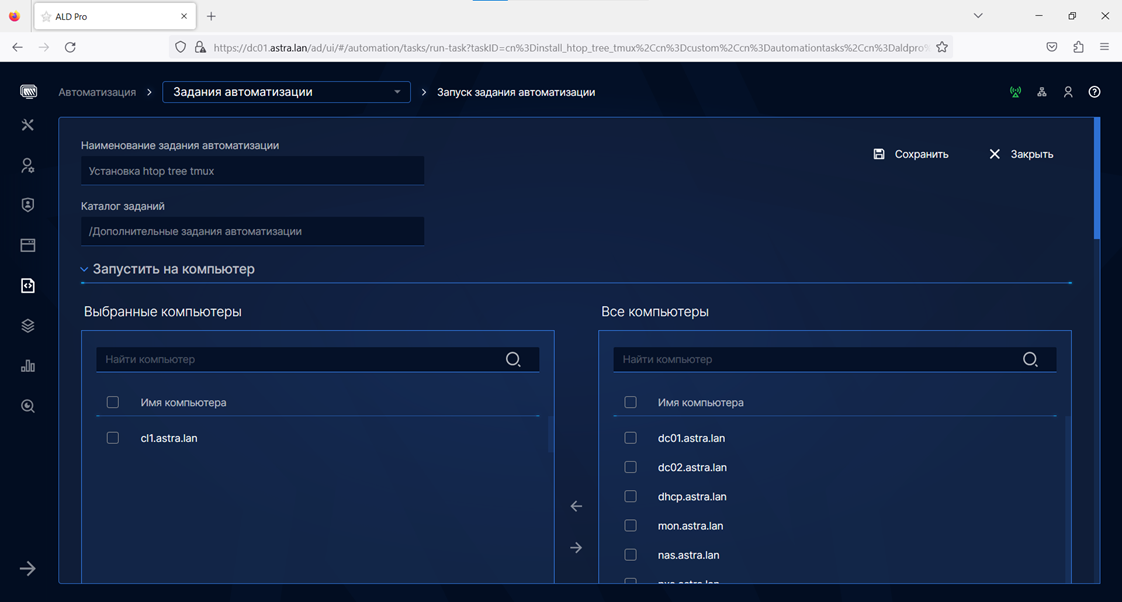

Автоматизация > Задания автоматизации > Дополнительные задания автоматизации > Установка htop tree tmux > Запустить задание

Задание автоматизации будем применять на клиентский компьютер cl1.astra.lan.

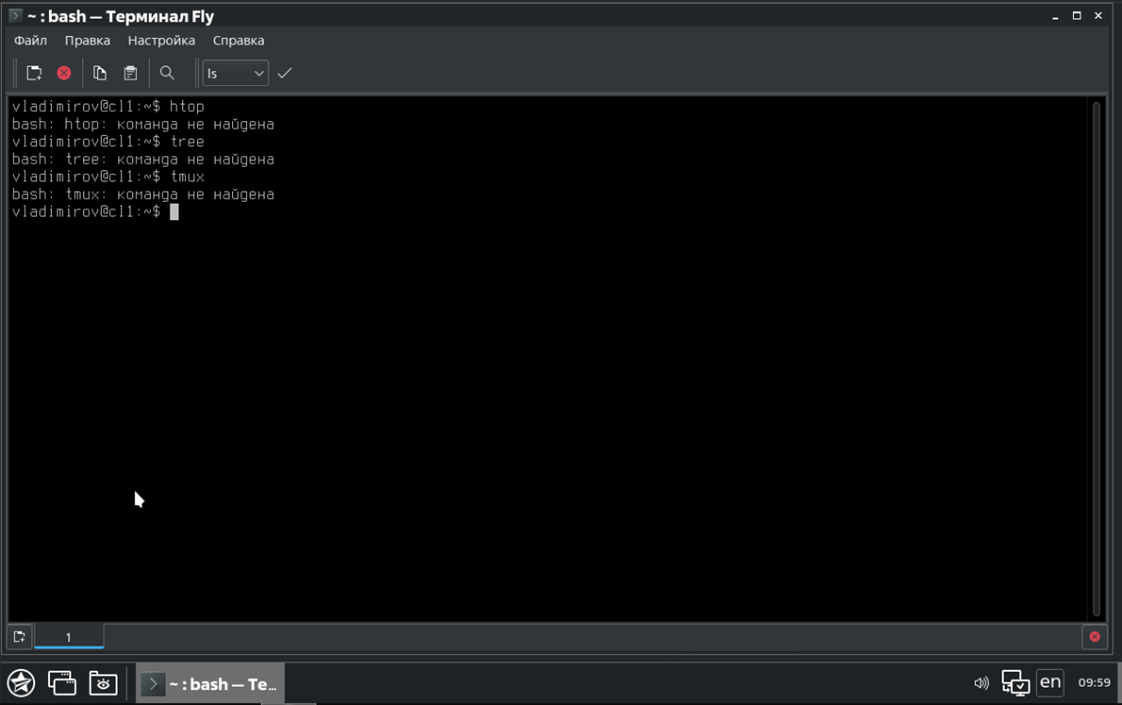

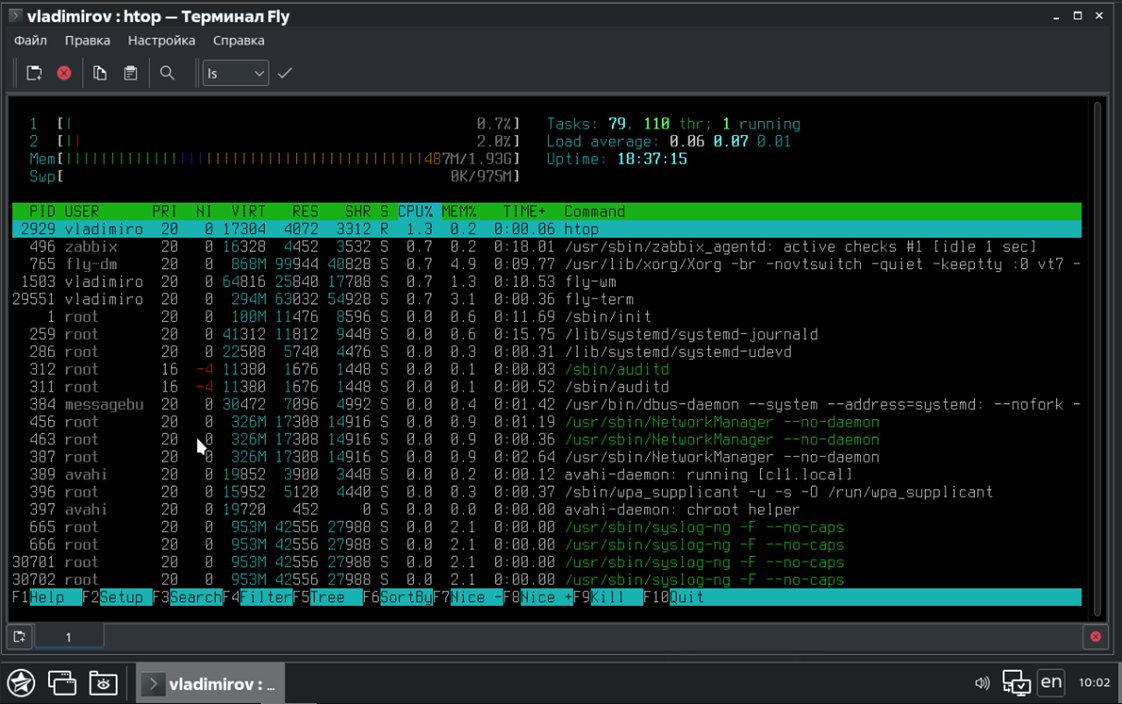

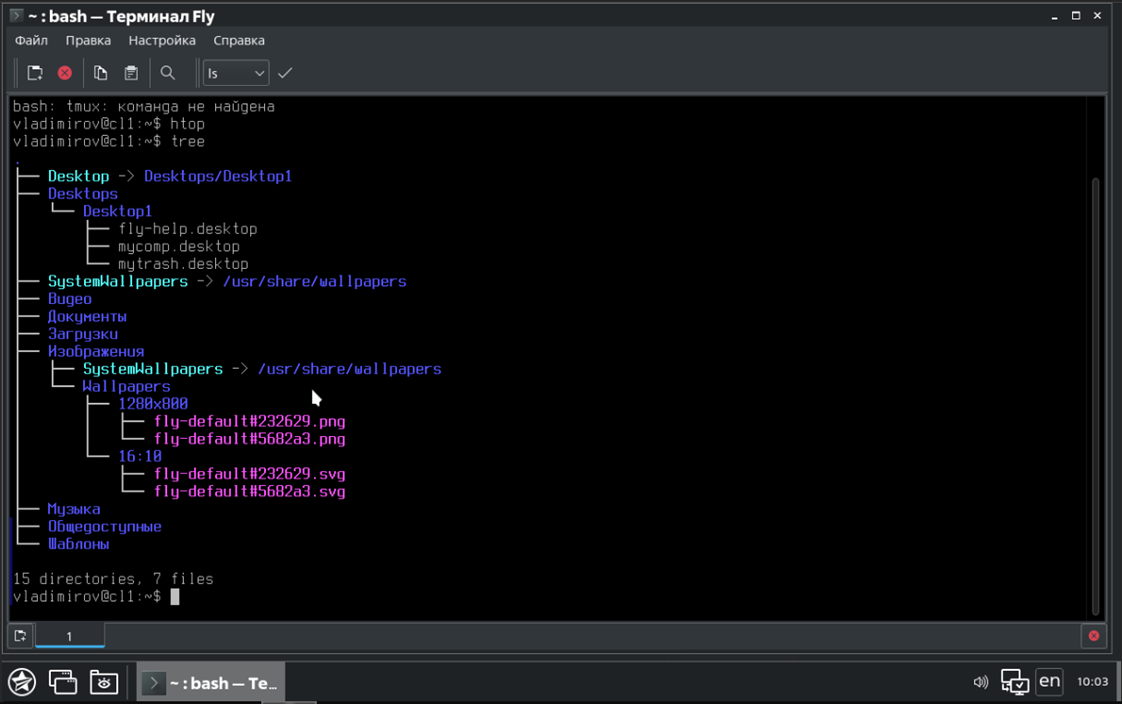

Перед запуском задания убедимся, что пакеты из задания отсутствуют

Выбрать компьютер или группу компьютеров, которым необходимо добавить задание, и нажать кнопку Сохранить

Задание сразу запускается на выполнение

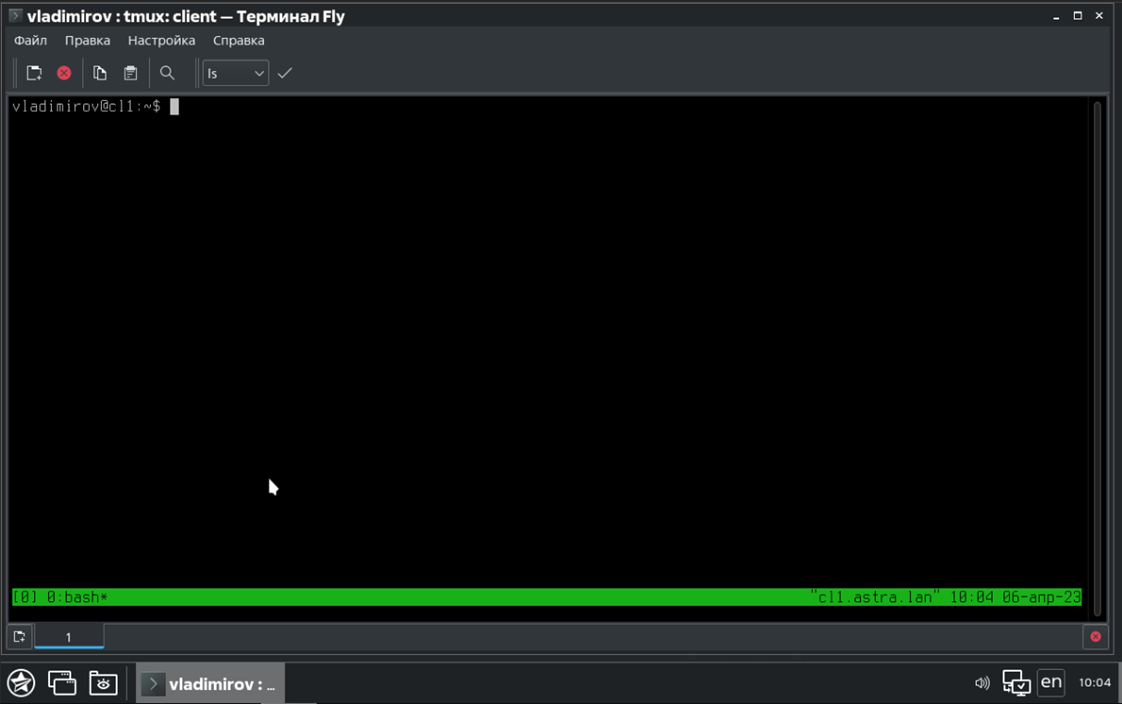

После завершения выполнения можем проверить наличие установленных пакетов

htop

tree

tmux

Мы рассмотрели процесс установки и настройки системы централизованного управления ALD Pro.

С момента выхода первого релиза в мае 2022 года прошло не так много времени, но уже сейчас разработчиками предлагается версия 1.4, что говорит о вовлеченности и важности решения для компании.

К ALD Pro растёт интерес со стороны многих компаний, проводятся демонстрации и пилотные

внедрения. Кто-то уже решил использовать ALD Pro в качестве альтернативы подобных шедших иностранных решений. Если это решение показалось вам интересным, его возможно протестировать, отправив заявку на получение триальной версии.