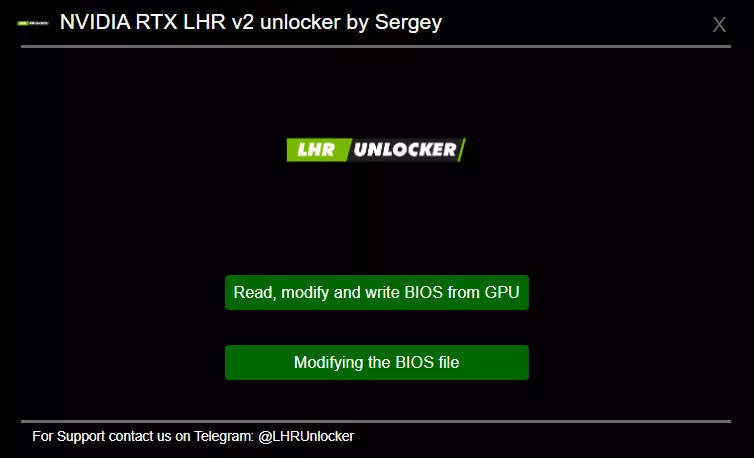

На прошлой неделе появились сообщения о вредоносной программе, распространяемой под видом драйвера для видеокарт Nvidia. Софт с характерным названием NVIDIA RTX LHR v2 unlocker by Sergey обещал снятие ограничений на мощность майнинга криптовалют с некоторых видеокарт, где подобный лимит установлен. В частности, в прошлом году Nvidia начала выпускать ускорители 3000-й серии с пометкой LHR (Lite Hash Rate), которые в нормальных условиях обеспечивают не более 50% возможной производительности при майнинге Ethereum.

Более ранняя попытка ограничить майнинг криптовалюты и тем самым повлиять на дефицит видеокарт в рознице провалилась: в марте 2021 года для карты RTX3060 утек драйвер, восстанавливающий полную мощность вычислений. В других случаях помогала перепрошивка BIOS от другой платы — процесс несколько более опасный, чем смена версии драйверов. Утилита LHR v2 unlocker также обещала модифицировать BIOS видеокарты для восстановления мощности криптомайнинга. Но по факту программа запускает вредоносный Powershell-скрипт, пользуясь предоставленными жертвой правами в системе.

Это не единственная новость, связанная с Nvidia. 1 марта данные о сотрудниках компании и другая приватная информация попали в открытый доступ. Утечка произошла в результате успешной атаки на инфраструктуру компании, которую провела группировка, известная как Lapsus$.

Примечательно, что организаторы атаки ранее обвиняли Nvidia в почти успешной попытке ответной кибератаки. Согласно этой неподтвержденной информации, кому-то удалось взломать инфраструктуру атакующих и зашифровать украденные данные, но они были восстановлены из бэкапа. Взломщики, оказывая давление на вендора, выдвигали разнообразные требования, включая «публикацию исходного кода драйверов». Судя по всему, договориться не удалось, и корпоративная информация была обнародована.

Как сообщает The Register, помимо почтовых адресов и хешированных паролей 70 тысяч сотрудников Nvidia утекли приватные ключи для подписи программного обеспечения. Срок действия сертификатов давно истек, но в некоторых случаях подписанное краденым ключом вредоносное ПО может быть запущено в Windows без предупреждений. На сервисе VirusTotal для проверки исполняемых файлов на вредоносную функциональность уже зарегистрированы загрузки «левого» ПО с сертификатом Nvidia. Возможно, это сами авторы вредоносных программ проверяют, как защитное ПО среагирует на код с сертификатом.

Более ранняя попытка ограничить майнинг криптовалюты и тем самым повлиять на дефицит видеокарт в рознице провалилась: в марте 2021 года для карты RTX3060 утек драйвер, восстанавливающий полную мощность вычислений. В других случаях помогала перепрошивка BIOS от другой платы — процесс несколько более опасный, чем смена версии драйверов. Утилита LHR v2 unlocker также обещала модифицировать BIOS видеокарты для восстановления мощности криптомайнинга. Но по факту программа запускает вредоносный Powershell-скрипт, пользуясь предоставленными жертвой правами в системе.

Это не единственная новость, связанная с Nvidia. 1 марта данные о сотрудниках компании и другая приватная информация попали в открытый доступ. Утечка произошла в результате успешной атаки на инфраструктуру компании, которую провела группировка, известная как Lapsus$.

Примечательно, что организаторы атаки ранее обвиняли Nvidia в почти успешной попытке ответной кибератаки. Согласно этой неподтвержденной информации, кому-то удалось взломать инфраструктуру атакующих и зашифровать украденные данные, но они были восстановлены из бэкапа. Взломщики, оказывая давление на вендора, выдвигали разнообразные требования, включая «публикацию исходного кода драйверов». Судя по всему, договориться не удалось, и корпоративная информация была обнародована.

Как сообщает The Register, помимо почтовых адресов и хешированных паролей 70 тысяч сотрудников Nvidia утекли приватные ключи для подписи программного обеспечения. Срок действия сертификатов давно истек, но в некоторых случаях подписанное краденым ключом вредоносное ПО может быть запущено в Windows без предупреждений. На сервисе VirusTotal для проверки исполняемых файлов на вредоносную функциональность уже зарегистрированы загрузки «левого» ПО с сертификатом Nvidia. Возможно, это сами авторы вредоносных программ проверяют, как защитное ПО среагирует на код с сертификатом.